Механизм утечки, Методы уничтожения данных, используемые в acronis

Copyright Acronis International GmbH, 2002-2017

Как известно, данные на жестком диске хранятся в двоичной форме — в виде последовательности 1 и 0 (единиц и нулей), которые представлены различным образом намагниченными участками поверхности диска.

Единица, записанная на жесткий диск, будет прочитана контроллером жесткого диска как 1, а записанный нуль будет прочитан как 0. Однако если поверх нуля будет записана единица, то результат будет условно равен 0,95, и наоборот, если поверх единицы будет записана единица, результат будет равен 1,05. Для контроллера эти различия несущественны. Но, используя специальную аппаратуру, легко прочитать, какую последовательность единиц и нулей содержала «нижележащая» запись.

Методы уничтожения данных, используемые в Acronis

Подробное изложение теории гарантированного уничтожения информации можно найти, например, в статье Питера Гутмана (Peter Gutmann). См. Secure Deletion of Data from Magnetic and Solid-State Memory (Безопасное удаление данных с магнитных и твердотельных накопителей) по адресу

1. Американский: DoD

проход — случайно выбранные символы в каждый байт

каждого сектора, 2-й — дополнительные к записанным на

проходе, 3-й — снова случайно выбранные символы, 4-й — верификация записей.

NAVSO P-5239-26 (RLL)

проход — 0x01 во все сектора, 2-й — 0x27FFFFFF, 3-й —

случайные последовательности символов, 4-й — верификация.

NAVSO P-5239-26 (MFM)

проход — 0x01 во все сектора, 2-й — 0x7FFFFFF, 3-й —

случайные последовательности символов, 4-й — верификация.

4. Немецкий: VSITR

ередующаяся последовательность из 0x00 и 0x

0xAA, то есть 0x00, 0xFF, 0x00, 0xFF, 0x00, 0xFF, 0xAA.

5. Российский: ГОСТ

Запись логических нулей (чисел вида 0x00) в каждый байт каждог

для систем с 6-го по 4-й класс защиты.

Запись случайно выбранных символов (чисел) в каждый ба

о сектора для систем с 3-го по 1-й класс защиты.

6. Метод П. Гутмана

Метод основан на его теории об очистке данных с жесткого диска (см. Secure Deletion of Data from Magnetic and Solid-State Memory (Безопасное удаление информации с магнитных и полупроводниковых источников хранения данных)).

7. Метод Б. Шнайера

В своей книге «Прикладная криптография» Брюс Шнайер предложил метод, состоящий из 7 прохо

проход — запись логических единиц (0xFF), 2-й — нулей (0x00), 3–7-й — случайно выбранных чисел.

Запись логических нулей (чисел вида 0x00) во все очищаемые сектора.

Защита от программ-вымогателей Acronis

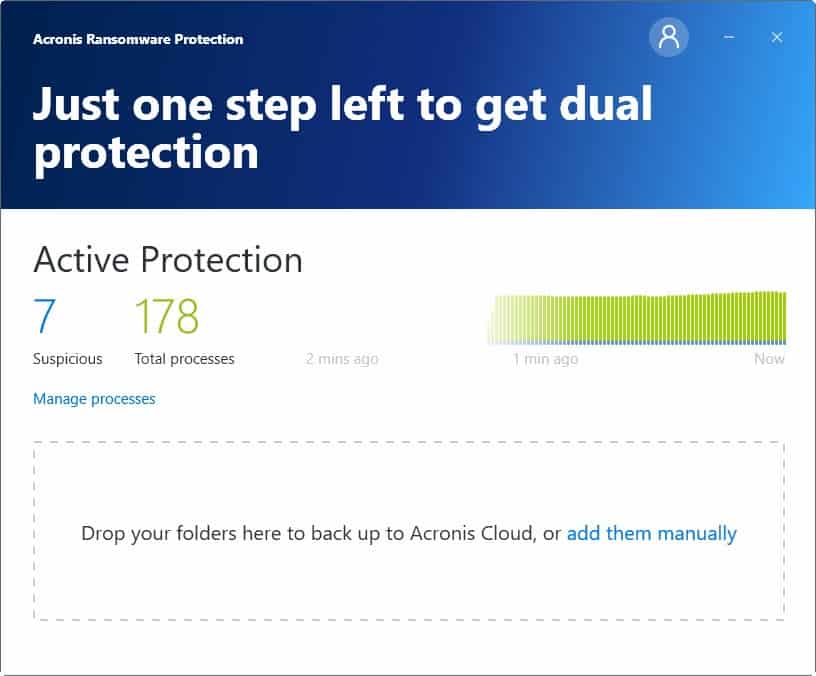

Acronis Ransomware Protection предлагает бесплатную версию, которая поможет вам настроить защиту от всех видов атак программ-вымогателей на ваш компьютер

Помимо меры предосторожности, инструмент также обеспечивает меры по исправлению положения, такие как восстановление данных и резервное копирование. Инструмент очень прост в использовании и настройке

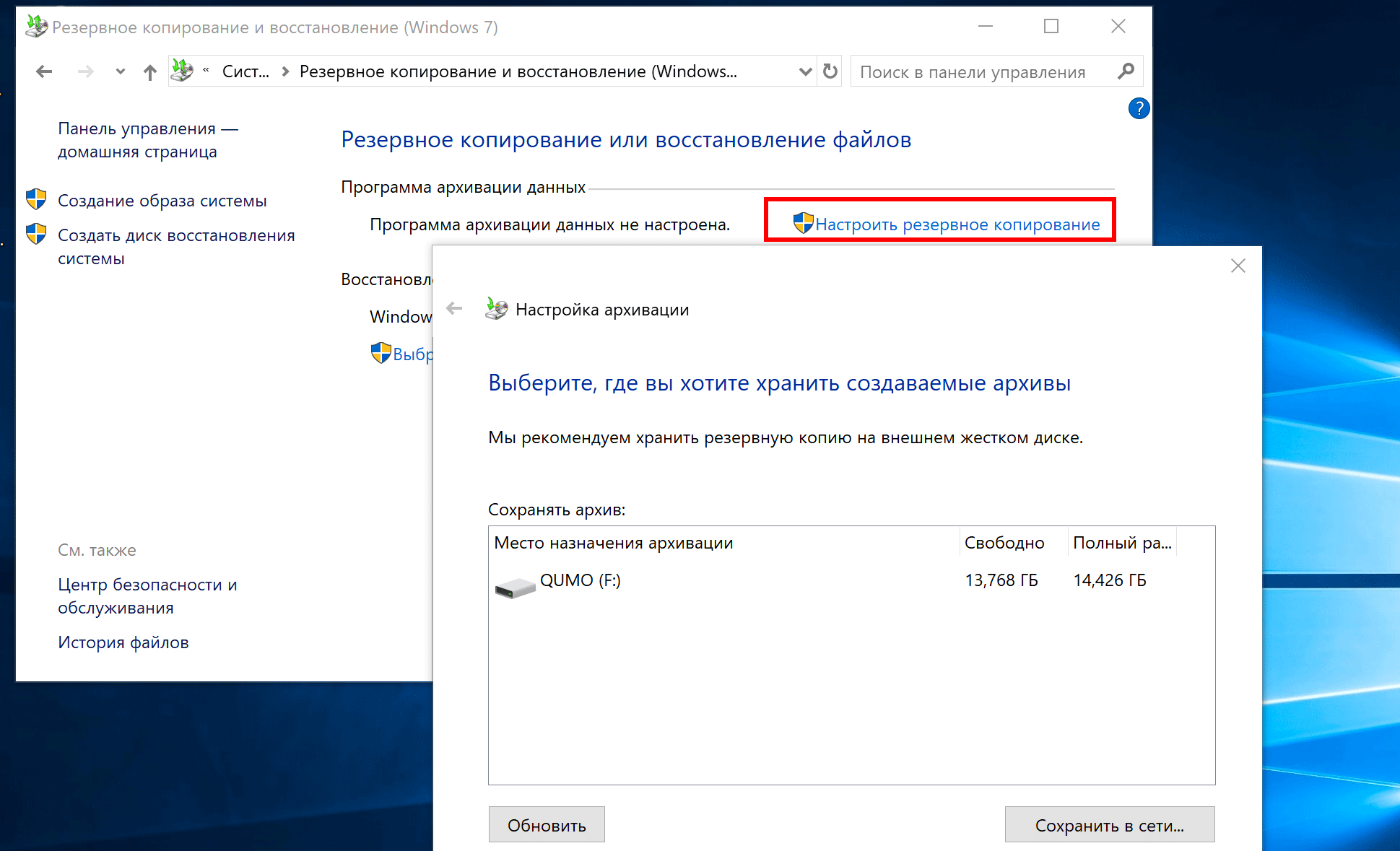

После установки это программное обеспечение для защиты от программ-вымогателей обеспечит защиту в реальном времени и продолжит работу в фоновом режиме. После установки вам нужно будет создать новую бесплатную учетную запись Acronis, чтобы использовать такие функции, как резервное копирование в облаке.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Этот инструмент не является полной заменой вашей антивирусной / антивирусной программы. Скорее он предназначен для работы вместе с вашей существующей программой безопасности. Это похоже на добавление дополнительного уровня защиты от программ-вымогателей к существующей настройке безопасности.

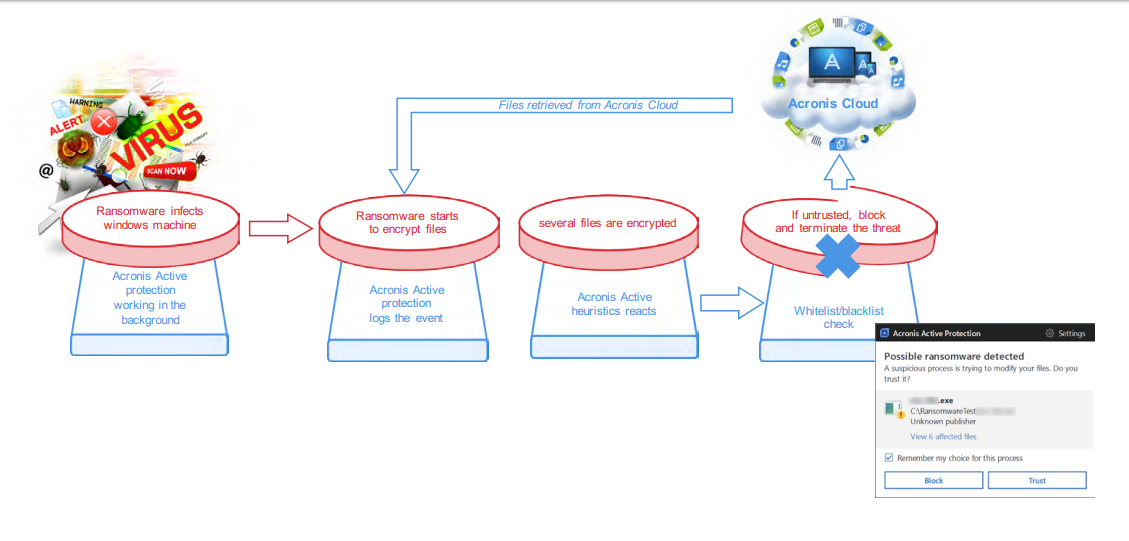

Так как же работает инструмент? Acronis работает в фоновом режиме и постоянно ищет подозрительные процессы. Под подозрительными процессами здесь мы подразумеваем любой процесс, который может выполнять несанкционированное шифрование / дешифрование и другие подобные подозрительные действия. Инструмент распознает эти процессы, немедленно информирует вас и прекращает дальнейшие действия. Это полностью защищенное решение для предотвращения атак программ-вымогателей.

Acronis может обнаруживать такие атаки, как WannaCry, Petya, Cerber, Bad Rabbit, AES-NI и Osiris. Об этих атаках было много сообщений в 2017 году, и они нанесли большой ущерб компаниям и сотрудникам. По данным Acronis, количество новых штаммов программ-вымогателей увеличилось на 400%, а в 2017 году в среднем требовалось 1100 долларов США.

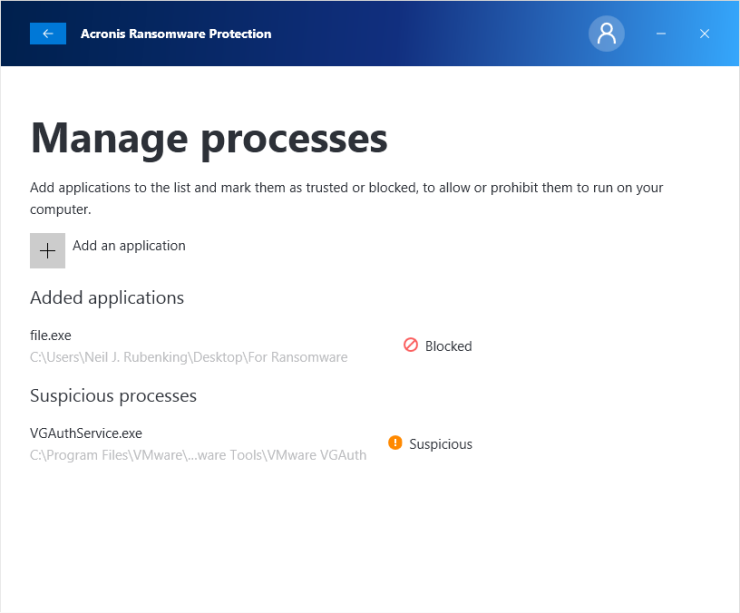

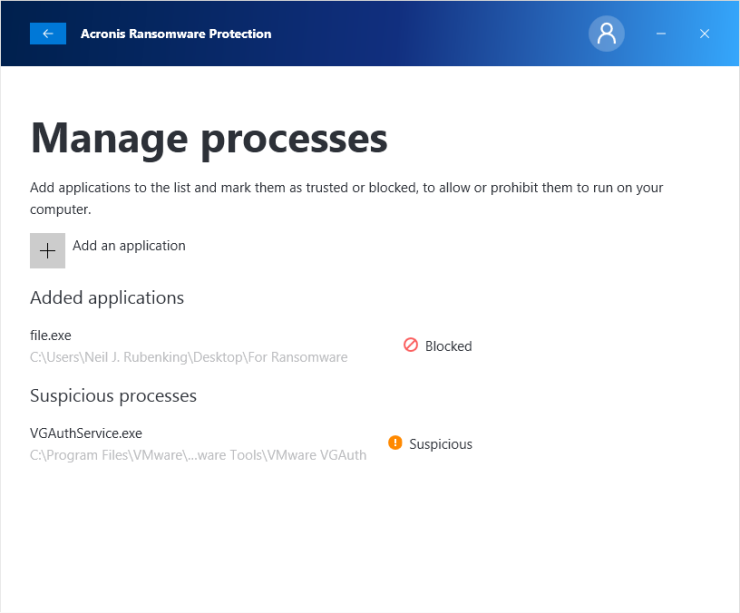

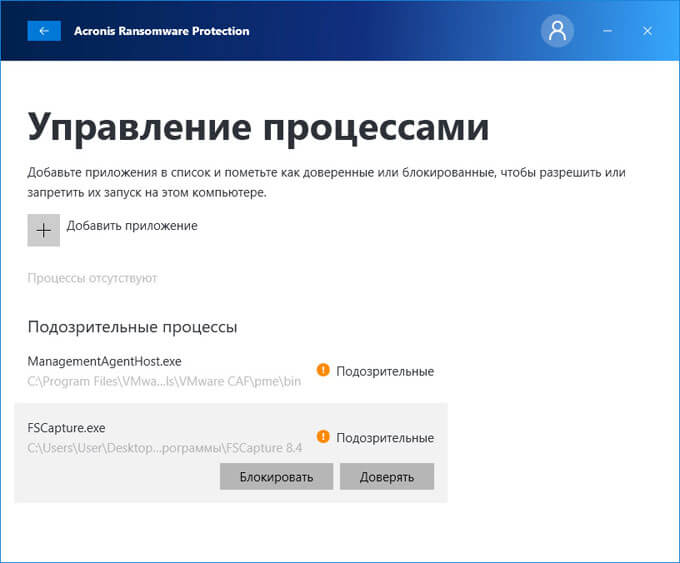

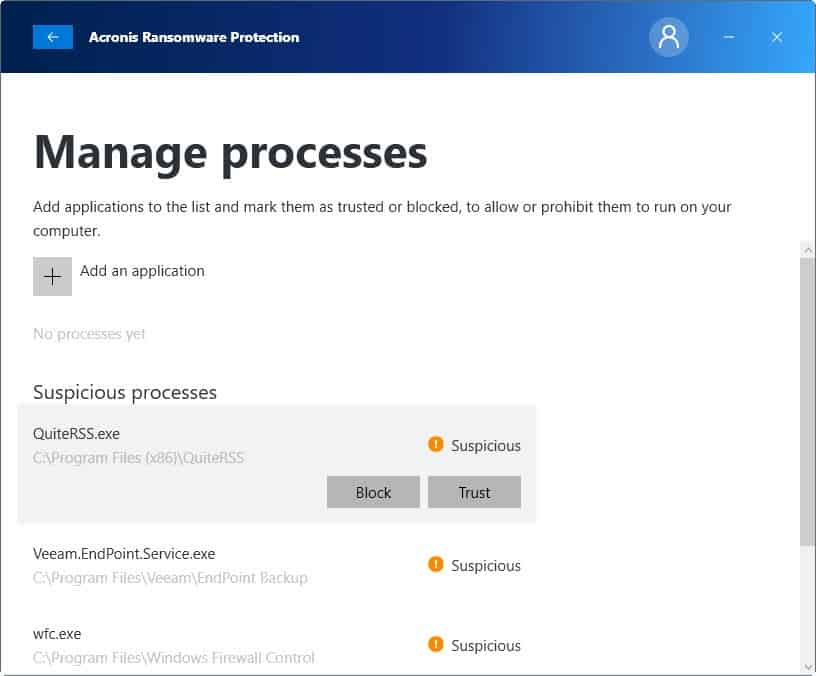

Если вы нажмете «Управление процессами», вы сможете увидеть процессы, которые кажутся подозрительными для Acronis Ransomware Protection. Вы можете легко заблокировать любой из этих процессов или доверять им. Или вы можете вручную добавить приложение и пометить его как надежное или заблокированное. Любое заблокированное приложение или процесс будет полностью запрещено запускаться на вашем компьютере и выполнять свои задачи. Заблокированные приложения можно легко разблокировать и переместить в список доверенных на более позднем этапе.

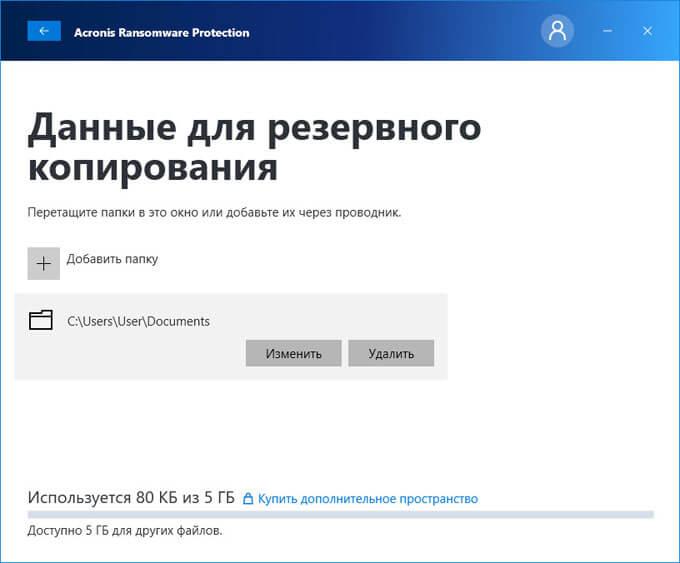

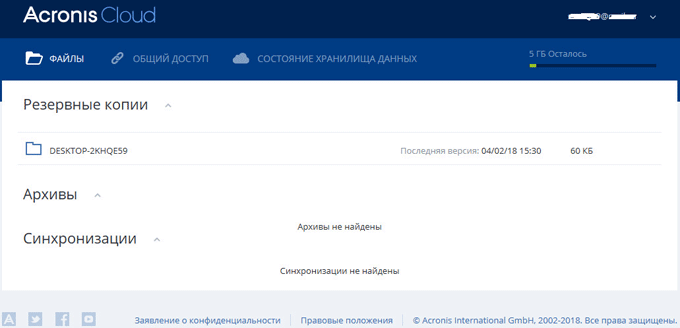

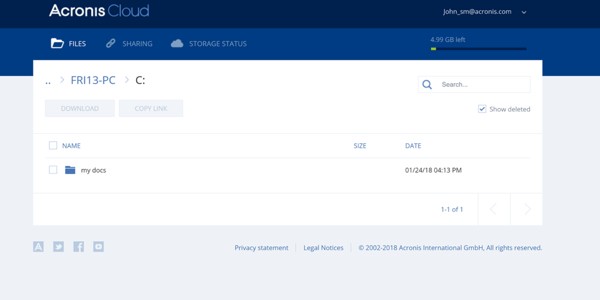

Помимо защиты от программ-вымогателей в режиме реального времени, Acronis также предоставляет некоторые исправительные функции. Инструмент предлагает бесплатные облачные резервные копии ваших важных данных. Для использования этой функции вам необходимо создать учетную запись Acronis. Для каждой учетной записи предоставляется бесплатный лимит в 5 ГБ. Вы можете продлить этот лимит, заплатив номинальную плату за облачное хранилище. Резервное копирование в облако обеспечивает безопасность ваших данных и делает их доступными в любой точке земного шара.

Чтобы настроить резервное копирование, все, что вам нужно сделать, это перетащить папки, резервные копии которых вы хотите создать, в рабочую область. Или вы можете вручную выбрать папки и настроить резервную копию. Чтобы позже получить доступ к этим файлам и папкам, вы можете перейти на cloud.acronis.com и войти в систему со своими учетными данными.

Acronis представляет собой отличный инструмент безопасности и добавляет дополнительный уровень безопасности вашему компьютеру. Это незаменимый инструмент для защиты от любых атак программ-вымогателей. Кроме того, предлагаемое бесплатное облачное хранилище делает его полноценным пакетом. Acronis Malware Protection может спасти вас и сэкономить много денег, если вы подвергнетесь атаке. Лучше перестраховаться, чем сожалеть.

Нажмите здесь чтобы скачать Acronis Malware Protection.

Хотя существует несколько инструментов дешифрования программ-вымогателей, рекомендуется серьезно отнестись к проблеме атак программ-вымогателей и использовать такое программное обеспечение для защиты от программ-вымогателей в качестве меры предосторожности

.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Прекрасный выбор

Acronis Ransomware Protection — прекрасное дополнение к вашему арсеналу безопасности. Он работает вместе с вашим антивирусом как второй уровень защиты от атак вымогателей. Для еще одного уровня защиты предлагается облачное резервное копирование 5 ГБ наиболее важных файлов. Учитывая, что они оба бесплатны, вы также можете попробовать Cybereason RansomFree и Malwarebytes Anti-Ransomware, прежде чем принять окончательное решение.

Выбор наших редакторов в области защиты от вымогателей не бесплатен, хотя и не дорог. Для трех лицензий Check Point ZoneAlarm Anti-Ransomware стоит $ 2, 99 в месяц. Он показал отличную производительность в нашем практическом тестировании, обнаружив все образцы вымогателей и правильно восстановив все файлы. Единственной ошибкой было неправильное сообщение о том, что он не восстановил файлы.

7 полезных советов по защите резервных копий от вирусов-шифровальщиков

Сегодня поговорим о проблеме вирусов-шифровальщиков (ransomware). Эти программы предназначены для вытягивания денег из обладателей зараженных компьютеров, поэтому их еще называют «программы-вымогатели».

Проблема вирусов-шифровальщиков затрагивает уже не только отдельно взятые персональные компьютеры, но доходит до уровня дата-центров. Для атак на инфраструктуру компаний применяются, например, Locky, TeslaCrypt и CryptoLocker. Зачастую вирусы используют уязвимости веб-браузеров или их плагинов, а также непредусмотрительно открытые вложения сообщений электронной почты. Проникнув в инфраструктуру, программа-вымогатель начинает быстрое распространение и шифрование данных.

Важной составляющей стратегии защиты данных всегда было наличие резервных копий, из которых можно выполнить восстановление. Рассмотрим же несколько рекомендаций от моего коллеги Rick Vanover относительно того, как как уберечь СХД резервных копий от шифровальщиков (вне зависимости от того, используете вы решения Veeam или других производителей)

Итак, добро пожаловать под кат.

Acronis in Action

The only way to really be sure a ransomware protection product works is to expose it to real-world ransomware. I have a half-dozen samples that I use for this kind of testing. Acronis blocked all but one of them, which is better than many. RansomFree also missed one. CryptoPrevent Premium missed half the samples, and some of those that it caught managed to encrypt numerous files before detection.

Bitdefender Anti-Ransomware also missed half of the samples, but I should point out that Bitdefender doesn’t attempt to detect ransomware behavior. Rather, it vaccinates the system against known ransomware by planting flags that make the system look like it’s already infected.

On the flip side, Malwarebytes and Check Point ZoneAlarm Anti-Ransomware caught all my samples, though one sample managed to encrypt a handful of files before Malwarebytes zapped it. ZoneAlarm’s only error was reporting that it failed to restore all files in one instance, when in fact it succeeded.

Before I had actual ransomware samples, I wrote a very simple ransomware simulator that I called FakeCryptor. It launches at startup, seeks text files in the Documents folder, and encrypts them using a simple, reversible algorithm. Behavior-based detection systems often don’t detect this simple-minded tool, because it’s not using the serious encryption algorithms found in real ransomware. Acronis didn’t mark it as suspicious, though RansomStopper and Trend Micro RansomBuster did. That’s not a black mark for Acronis, as this program is not actually ransomware.

In testing, I found that CyberSight RansomStopper caught my FakeCryptor program when I launched it manually, but not when it ran at startup. That suggested a new test. I took a ransomware sample that Acronis definitely foiled, dropped it in the Startup folder, and rebooted the system. Like RansomFree, Acronis successfully blocked the ransomware attack at system startup.

I recently obtained a sample of the dreaded Petya ransomware. This one’s different. Rather than encrypting specific files, it performs whole-disk encryption, meaning that you can’t use your computer at all. I’ve only tested a few products with Petya, and results are mixed. Like RansomStopper, Acronis caught the attack before it could do any harm. But Cybereason RansomFree and Malwarebytes focus strictly on file-encryption ransomware, so they missed it.

Getting Started With Acronis Ransomware Protection

Downloading the utility, signing up for an account, and running the installer takes just a few minutes. After a short tutorial, the product goes into action immediately, rating all active processes as safe or suspicious. Unlike the simple, static displays of RansomFree and Malwarebytes Anti-Ransomware Beta, Acronis shows a colorful moving graph of active processes over the last few minutes. Green represents safe processes, while suspicious ones show up as blue. A red line on the graph indicates detection of behavior suggesting ransomware.

You Can Trust Our Reviews

Since 1982, PCMag has tested and rated thousands of products to help you make better buying decisions. Read our editorial mission(Opens in a new window) & see how we test(Opens in a new window).

Your setup isn’t complete until you identify important files for online backup. Doing so is as simple as dropping files or directories on the program’s main window. You can add more files for protection at any time, up to the 5GB limit.

Резервное копирование в Acronis Ransomware Protection

В области «Резервное копирование в облако» отображаются данные о выполнении последнего резервного копирования, количестве защищенных файлов, об общем размере, занятом резервными копиями. Программа каждые 15 минут автоматически копирует выбранные данные в облачное хранилище.

Чтобы добавить или изменить папки для резервного копирования нажмите на кнопку в виде шестеренки. В окне «Данные для резервного копирования» добавьте новую папку, измените или удалите папку из резервного копирования.

Для входа в облачное хранилище Acronis Cloud, в окне Acronis Ransomware Protection нажмите на кнопку «Обзор», после этого произойдет вход на страницу облачного хранилища, открытую в браузере по умолчанию.

Во вкладках «Файлы», «Общий доступ» и «Состояние облачного хранилища» производится управление созданными резервными копиями.

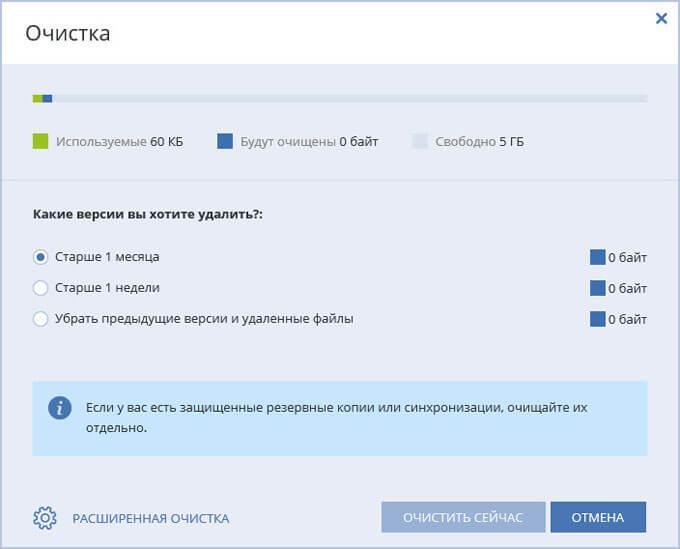

Старые резервные копии можно удалить из облака для того, чтобы освободить место в хранилище для новых резервных копий. Войдите во вкладку «Состояние хранилища данных» для удаления ненужных резервных копий, нажмите на «Очистить место».

В окне «Очистка» выберите версии резервных копий для удаления. Для выполнения расширенной очистки нажмите на кнопку «Расширенная очистка».

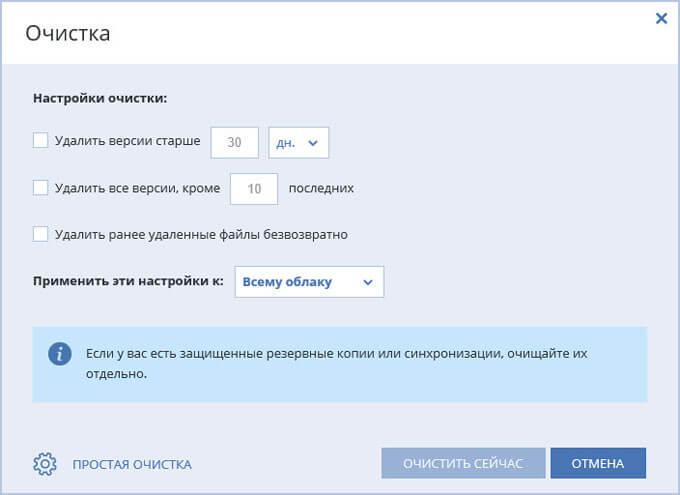

Выберите нужные настройки очистки и область применения: ко всему облаку, резервным копиям или синхронизациям.

Вам также может быть интересно:

- Kaspersky Rescue Disk 18 — антивирусный загрузочный диск

- Tails — анонимная и безопасная операционная система

Защита Active Protection в Acronis Ransomware Protection

В области «Active Protection» отображается информация о выполняемых процессах. Для управления процессами используйте «черный» и «белый» списки.

Нажмите на «Управление процессами» для добавления приложений в список доверенных или блокированных процессов.

В окне «Управление процессами», по умолчанию, отображаются подозрительные, по мнению программы, процессы. Пользователь может самостоятельно добавить дополнительное приложение в список «Управление процессами».

Для этого, нужно нажать на кнопку «Добавить процесс», а затем выбрать приложение на компьютере. В этом случае, в списке процессов появится новый список «Добавленные приложения», которые можно заблокировать на компьютере, или удалить из этого списка.

В списке «Подозрительные процессы» выделите приложение. С помощью кнопки «Блокировать» или «Доверять» решите судьбу подозрительного процесса. После нажатия на кнопку «Блокировать», приложению будет запрещен запуск при попытке выполнить изменения на этом компьютере.

При выявлении действий, напоминающих поведение программы-вымогателя, или при попытке внедрения вредоносного кода, Acronis Ransomware Protection заблокирует выполнение процесса. Программа сообщит пользователю об инциденте. Пользователь самостоятельно принимает решение: разрешить приложению изменить файлы или заблокировать выполнение опасного процесса.

Как получить надежную защиту от вымогателей, не принимая сложных мер[Как получить надежную защиту]

Некоторые из перечисленных способов защиты доступны многим компаниям, но комплексные усилия практически невозможны для малого бизнеса. Есть мнение, что малый бизнес менее подвержен кибератакам вымогателей. Однако это заблуждение.

Ransomware могут поразить любой тип бизнеса. Масштабный и автоматизированный характер атак вымогателей делает их выгодными за счет большого количества жертв, а не требования крупных сумм. Поэтому растет вероятность заражения инфраструктуры небольших компаний.

Помочь малому бизнесу могут провайдеры, которые предоставляют IT-инфраструктуру в облаке. Они следят за всей системой и надежно защищают ее от вымогателей с помощью передовых комплексных мер кибербезопасности, нецелесообразных к самостоятельному применению мелкими компаниями. То, что не в состоянии осуществить сами в рамках киберзащиты, представители малого бизнеса получают от облачных провайдеров.

Обучение сотрудников

Ransomware часто проникает в корпоративные системы с индивидуальных устройств сотрудников, которые подключены к сети компании. Поэтому даже обучение простым мерам кибербезопасности — ограничение использования USB-портов, Wi-Fi-сетей — может помочь бизнесу предотвратить эти угрозы.

Обучение ИТ-персонала не менее важно, чем инструктаж конечных пользователей. А учитывая близость администраторов к ИТ-инфраструктуре, их обучение становится критически важным для кибербезопасности компании

Особое внимание стоит уделять обучению тех специалистов, которые отвечают за резервное копирование данных

Регулярные тренинги по безопасности, сетевым технологиям и рекомендации по хранению данных повысят защитный барьер от вирусов-вымогателей и предотвратят ущерб от заражения.

Однако для многих бизнесов обучать собственных специалистов по безопасности слишком затратно. Такую непрофильную для компании функцию, как управление информационной безопасностью, часто доверяют специализированным сервис-провайдерам, которые гарантируют защиту через свою экспертизу.

Технические особенности

Acronis Ransomware Protection совместим с другими антивирусами и решениями для резервного копирования данных. Он отслеживает в реальном времени процессы, запущенные на устройстве, выявляя и отражая те атаки, которые пропускают другие антивирусы, поясняют авторы проекта. Найдя программу-вымогателя, Acronis Ransomware Protection блокирует ее исполнение и выдает пользователю предупреждение во всплывающем окне. Если какие-то файлы уже были зашифрованы, продукт может восстановить данные «за считанные секунды», утверждают разработчики.

В придачу к Acronis Ransomware Protection пользователь получает 5 ГБ облачного хранилища

В придачу к Acronis Ransomware Protection пользователь получает 5 ГБ облачного хранилища

По словам авторов проекта, установка Acronis Ransomware Protection не требует от пользователя каких-либо специальных навыков. Программа занимает 20 Мб на жестком диске. Приложение не является ресурсоемким и может работать в фоновом режиме без ущерба для скорости работы устройства.

Поведенческие эвристики, которые использует Acronis Ransomware Protection в ходе работы, усовершенствованы с помощью моделей машинного обучения. Модели создаются на материале анализа множества вредоносных и безопасных процессов, сам анализ производится на облачных мощностях Acronis. Поскольку модели содержатся в самом установочном пакете Acronis Ransomware Protection, защита системы осуществляется и без подключения к интернету. Разработчики отдельно отмечают эффективность продукта против атак нулевого дня, с которыми не помогает справиться анализ сигнатур.

Защита от программ-вымогателей Acronis

Мастер направляет новых пользователей при первом запуске. Основные концепции программы объясняются в учебнике, но в большинстве случаев не требуют пояснений.

Acronis Ransomware Protection отображает общее количество процессов и подозрительных процессов в интерфейсе. Также есть график, который показывает изменения во времени, и возможность управлять процессами.

Щелчок по управлению процессами отображает список всех подозрительных процессов в интерфейсе приложения. QuiteRSS, Windows Firewall Control, Veeam Endpoint Backup и даже rundll32.exe были указаны в тестовой системе.

Вы можете заблокировать любой процесс, указанный на странице, или доверять ему, а также добавить новые приложения в список, чтобы разрешить или заблокировать их запуск на компьютере.

Acronis отмечает, что он останавливает подозрительные процессы, которые пытаются зашифровать файлы или внедрить вредоносный код в систему, и что пользователи немедленно уведомляются об этом.

Программа помогает пользователям восстанавливать файлы, если программа-вымогатель зашифровала данные до того, как программа безопасности сможет остановить атаку. Acronis отмечает, что он поддерживает восстановление копий файлов из кешей, временных файлов или резервных копий.

Acronis Ransomware Protection имеет встроенную функцию резервного копирования. Пользователи получают 5 гигабайт онлайн-хранилища, которое они могут использовать для резервного копирования важных файлов. Дополнительное пространство начинается от 9,99 евро в год за 250 гигабайт и до 39,99 евро за 1 терабайт.

Просто перетащите файлы или папки, чтобы загрузить их на серверы Acronis.

Acronis Ransomware Protection сохраняет некоторые версии файлов, а не все, для экономии места на диске. Следующие версии остаются в хранилище, а все остальные удаляются автоматически:

- Последние четыре бэкапа.

- Первая версия каждого часа за последние 24 часа.

- Первая версия каждого дня за последнюю неделю.

- Первая версия каждой недели за последний месяц.

- Первая версия каждого месяца.

Пользователи могут войти в облачное хранилище, чтобы управлять своими файлами в Интернете. Файлы можно удалить онлайн, и есть даже возможность удалить всю резервную копию.

Защита от программ-вымогателей

Встроенная защита от программ-вымогателей использует эвристический подход.

Эта технология, основанная на эвристическом подходе, отслеживает процессы, запущенные на вашем компьютере, в режиме реального времени. Когда он обнаруживает сторонний процесс, который пытается зашифровать ваши файлы или внедрить вредоносный код в работоспособный процесс, он информирует вас об этом и спрашивает, хотите ли вы разрешить процессу изменять ваши файлы или заблокировать процесс.

Эвристика — палка о двух концах. Хотя он может улавливать измененные штаммы программ-вымогателей, он также подвержен ложным срабатываниям.

Приложению требуется доступ в Интернет для связи с серверами Acronis для правильной работы.

Вывод

Acronis Ransomware Protection — это новое программное обеспечение для защиты от программ-вымогателей для Windows. Основным отличительным фактором является встроенный модуль резервного копирования, который пользователи могут использовать для безопасного хранения файлов в облаке. Пяти гигабайт достаточно для защиты важных файлов, а стоимость дополнительного хранилища также не обойдется вам дорого.

Вы не можете выйти из программы, пока она работает. На мой взгляд, это плохое дизайнерское решение. Хотя вы можете отключить защиту, вы не можете завершить программу с помощью встроенных элементов управления.

A Fine Choice

Acronis Ransomware Protection is a fine addition to your security arsenal. It works alongside your antivirus as a second layer of defense against ransomware attack. For yet another layer of protection, it offers cloud backup for 5GB of your most important files. Given that they’re both free, you may also want to try Cybereason RansomFree and Malwarebytes Anti-Ransomware before making a final decision.

Our Editors’ Choice in the realm of ransomware protection isn’t free, though it’s not expensive. Check Point ZoneAlarm Anti-Ransomware costs $2.99 per month for three licenses. It turned in excellent performance in our hands-on testing, detecting all the ransomware samples and correctly recovering all files. Its only mistake was incorrectly reporting that it hadn’t successfully recovered files.

It’s Surprisingly Easy to Be More Secure Online

Acronis Ransomware Protection

4.0

(Opens in a new window)

Check Price

(Opens in a new window)

Pros

- Protects against most ransomware samples, including Petya.

- Recovers affected files.

- Detected 10 simulated ransomware attacks in our tests.

- Includes 5GB of hosted online backup.

- Free.

View More

Cons

Missed one real-world sample in our testing.

The Bottom Line

If your antivirus misses a zero-day ransomware attack, you’re in big trouble. The free Acronis Ransomware Protection offers another layer of protection, plus 5GB of online backup storage.

Like What You’re Reading?

Sign up for SecurityWatch newsletter for our top privacy and security stories delivered right to your inbox.

This newsletter may contain advertising, deals, or affiliate links. Subscribing to a newsletter indicates your consent to our Terms of Use and Privacy Policy. You may unsubscribe from the newsletters at any time.

Thanks for signing up!

Your subscription has been confirmed. Keep an eye on your inbox!

Sign up for other newsletters

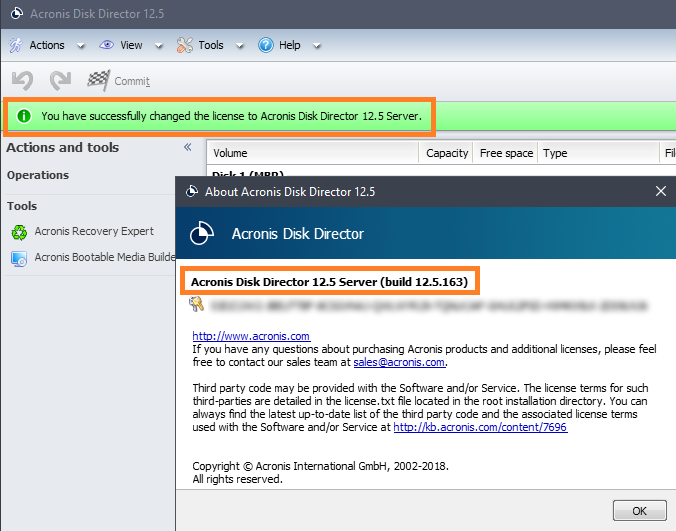

⇡#Функциональные возможности

Acronis Backup 12.5 Advanced представляет собой усовершенствованную версию выпущенного осенью прошлого года Acronis Backup 12 (см. наш подробный ). Особенность решения – гибридная облачная архитектура, позволяющая разворачивать систему резервного копирования как в IT-инфраструктуре предприятия, так и в облачном окружении. В основу Backup 12.5 Advanced положена запатентованная технология Acronis AnyData Engine, позволяющая создавать резервные копии любых данных (от отдельных файлов до образов дисков) и оперативно восстанавливать различные вычислительные системы, будь то рабочие станции, физические и виртуальные серверы. Продукт поддерживает различные методы создания бекапов, может работать в паре с облачным хранилищем Acronis Cloud, включает средства шифрования данных с использованием алгоритмов AES 128, 192, 256 и ГОСТ 28147-89, а также прочие востребованные в профессиональной среде функции и инструменты. Программа обеспечивает резервное копирование физических серверов Windows и Linux, виртуальных машин VMware и Microsoft Hyper-V, облачных ВМ Microsoft Azure и экземпляров Amazon EC2, приложений Microsoft Exchange, Microsoft Office 365, SQL Server, Oracle Database, SharePoint и Active Directory, локальных и удалённых рабочих станций, ноутбуков Windows и Mac, а также мобильных устройств Windows, iPhone, iPad и Android. Управление инфраструктурой резервного копирования осуществляется централизованно через веб-консоль.

Гибридная облачная архитектура Acronis

Входящие в состав программного комплекса Acronis Backup 12.5 Advanced инструменты позволяют выполнять репликацию виртуальных машин на VMware vSphere, осуществлять инкрементальное восстановление виртуальных машин VMware и Hyper-V (технология vmFlashBack), а также производить резервное копирование хостов VMware ESXi и Microsoft Hyper-V (а не только виртуальных машин) и их восстановление на отличном от исходного оборудовании. Благодаря поддержке технологии Acronis Universal Restore IT-администраторам доступна возможность миграции рабочих процессов между любыми средами (P2V, P2C, V2C) путём настройки параметров системы в соответствии с целевой платформой. Встроенные средства оптимизации WAN-сети и сжатия данных позволяют существенно увеличить скорость резервного копирования и репликации виртуальных машин на удалённые площадки.

Веб-консоль Acronis Backup 12.5 Advanced предоставляет полный набор возможностей по управлению резервными копиями и восстановлению данных

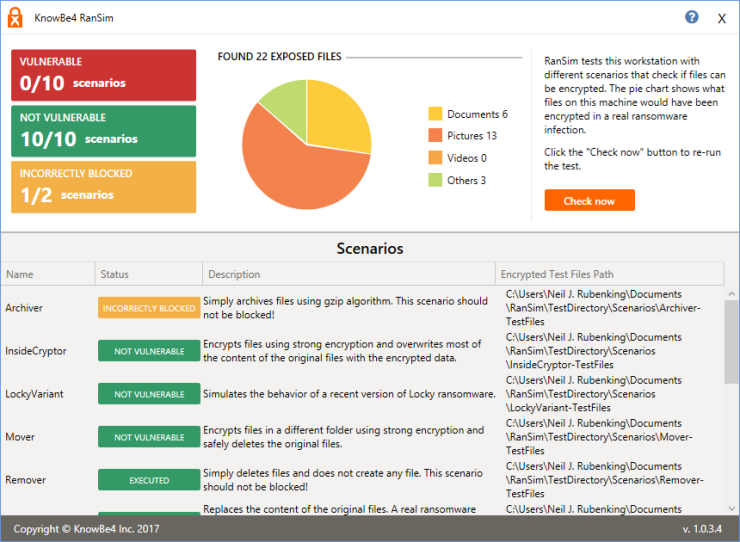

Simulated Ransomware

Security intelligence company KnowBe4 offers a free ransomware simulator called RanSim(Opens in a new window). This tool runs 10 helper programs that simulate 10 different types of ransomware behavior, as well as two processes that perform legitimate encryption tasks and thus shouldn’t be blocked. I celebrate high scores in this test, but don’t penalize for low scores. After all, these are just simulations, not actual ransomware. RansomFree, for example, ignored them completely, as did RansomStopper.

Like RansomBuster, Acronis detected and blocked all 10 of the simulated ransomware attacks and incorrectly blocked one of the innocent processes. ZoneAlarm eliminated all the helper processes before they could launch, leaving RanSim unable to offer a score.