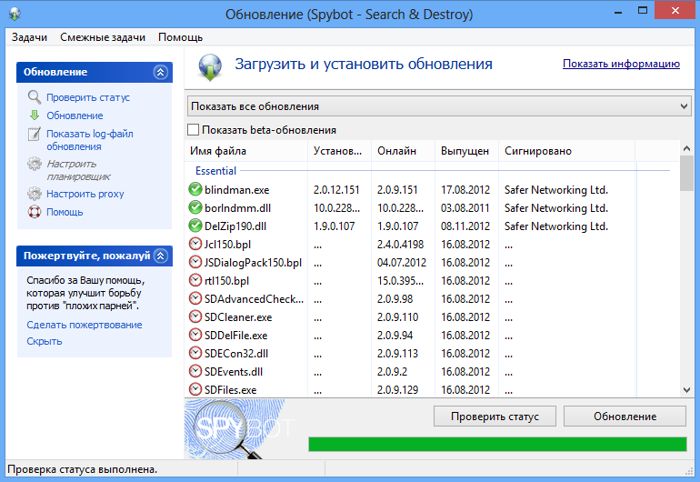

16 Spybot Search & Destroy

Данный антивирус создан по большей части для работы опытных людей, т.к. даёт возможность полностью контролировать настройки и параметры защиты. Кроме обычных функций может удалять шпионские программы и проводить анализ отдельных элементов, в нём есть довольно много прочих опций. «Применение иммунизации», к примеру, даёт блокировку угроз в браузерах и отключение отслеживания за файлами куки. Он анализирует действия каждого человека на ПК. Он имеет и много других достоинств.

Недостатки

Антивирусная функция заблокирована; Неважно сканирует файлы; Без собственной базы данных работать не может. Скачать Spybot Search & Destroy

Скачать Spybot Search & Destroy

Программа-шантажист что это

Основная причина атак программ-вымогателей — захват ваших данных и вашего ПК в заложники. Вредоносное программное обеспечение (вирусы-шифровальщики, вымогатели, шантажисты, ransomware) шифрует ваши файлы, делая их непригодными для использования и недоступными, или блокирует компьютер за выкуп, пока пострадавший не переведет деньги злоумышленнику.

В других случаях зловред может повредить ваши данные, удалить или уничтожить. Некоторые из программ-вымогателей могут украсть ваши данные.

Первоначально злоумышленники будут требовать выкуп за ваши файлы и вымогать у вас деньги, прежде чем вернуть к ним доступ. Они также могут украсть ваши данные, несмотря на то что вы заплатили выкуп. В подавляющем большинстве случаев разблокирование не происходит даже в ситуации, если вы выплатите требуемые денежные средства шантажисту.

Программы-вымогатели попадают на компьютер разными путями, например, в подобных ситуациях:

Чтобы нейтрализовать подобные угрозы и сохранить важные файлы и документы, на компьютере необходима защита от программ-вымогателей.

Полная остановка антивируса Windows 11 Microsoft Defender

Существует несколько способов, как полностью отключить работу «Защитника Windows». Для этого потребуется более серьезное изменение настроек системы, которые не рекомендуется выполнять, если вы не уверены в своих знаниях и понимании последствий такого вмешательства.

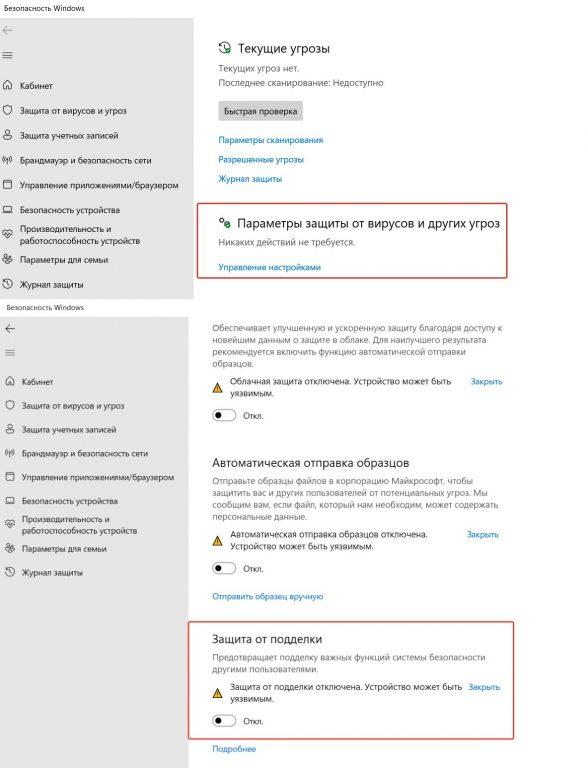

Перед началом внесения изменений необходимо выполнить предварительные действия — отключить опцию «Защита от подделки».

- Откройте «Параметры», далее: «Конфиденциальность и защита» → «Безопасность Windows» → «Защита от вирусов и угроз».

- Перейдите в «Управление настройками» в пункте «Параметры защиты от вирусов и других угроз», отключите опию «Защита от подделки».

Теперь можно остановить работу защиты Windows 11 одним из нижеописанных способов. Все изменения вносятся с правами администратора.

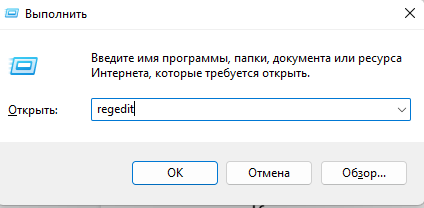

Способ 1. В редакторе реестра

Не самый простой способ отключения Дефиндера, но зато работает на всех версиях Windows 11.

- Откройте окно «Редактор реестра» нажав сочетание клавиш «Win+R» и выполнив команду «regedit».

- Введите в адресную строку (найдите) адрес каталога по следующему пути:

Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- Кликните ПКМ в правой части окна и создайте поочередно два новых параметра (файла) с именем «DisableAntiSpyware» и «DisableAntiVirus», выбрав в меню «Создать» — «Параметр DWORD (32 бита)».

- Откройте каждый из новых параметров и в строке «Значение» измените текущее на «1».

- Здесь же создайте новый каталог «Real-Time Protection», а в нем параметр DWORD 32 с именем «DisableRealtimeMonitoring», в котором измените текущее значение на «1».

- Перезагрузите компьютер. Если защитник Виндовс Microsoft Defender продолжает работать, то может понадобиться дополнительная настройка. Для этого необходимо войти в систему в «Безопасном режиме», а также получить права на изменение раздела реестра (поищите в интернете, как это делается).

- Откройте реестр в разделе:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender

- Создайте параметры DWORD 32 с именами «DisableAntiSpyware», «DisableAntiVirus» и «ServiceStartStates» и установить значение «1» для каждого из них, а значение параметра «PUAProtection» в этом разделе измените на «0».

- Чтобы отключить службы, имеющие отношение к работе «Защитника Windows», находясь в безопасном режиме измените значение параметра Start на 4 в каждом из следующих разделов реестра:

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\Sense\

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdBoot\

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdFilter\

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdNisDrv\

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WdNisSvc\

HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Services\WinDefend\

- Перезагрузите компьютер. Если все было сделано верно, то защита Виндовс 11 перестанет работать.

Способ 2. В редакторе локальной групповой политики

Данный способ отключения встроенной защиты работает только в одиннадцатых версиях Windows Pro и Enterprise.

- Откройте окно «Выполнить» (ПКМ «Пуск» или «Win+R»), исполните команду «gpedit.msc».

- Откроется окно «Редактор локальной групповой политики». Перейдите в раздел «Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Антивирусная программа Microsoft Defender».

- Откройте параметр «Выключить антивирусную программу Microsoft Defender», выберите пункт «Включено» и примените настройки.

- Перейдите в папку «Защита в режиме реального времени» и включите политику «Выключить защиту в реальном времени».

Перезагрузите компьютер, проверьте работу Microsoft Defender.

Как отключить?

В 7 версии ОС

Отключение Защитника значительно более сложная задача, нежели его включение. Вызвано это соображениями безопасности, дабы вредоносное ПО не смогло отключить утилиту за пользователя.

Для отключения необходимо провести следующие действия:

- Взываем меню «Пуск» и в строке поиска найти и запустить «Панель управления».

- В «Панели управления» находим и запускаем пункт «Защитник Windows».

- В открывшемся окне выбираем пункт «Программы», а затем «Параметры».

- В меню слева стороны кликаем на строку «Защита в реальном времени». Снимаем соответствующую галочку.

- Далее в меню выбираем пункт «Администратор» и снимаем галочку с пункта «Использовать эту программу».

- Нажимаем кнопку «Сохранить». Система оповестит вас, что защита была снята. Игнорируем сообщение.

Важно! Вышеперечисленные действия необходимы для одноразового отключения утилиты. Для того, чтобы убрать её из автоматического запуска необходимо провести дополнительные действия:

Для того, чтобы убрать её из автоматического запуска необходимо провести дополнительные действия:

- Открываем окно «Выполнить». Сделать это можно через «Пуск» или сочетанием клавиш Win+R.

- В текстовое поле открывшегося окна вводим команду «services.msc» и нажимаем «Ок». Данное действие открывает меню «Службы».

- В списке находим пункт «Защитник Windows» и открываем.

- В открывшемся окне находим пункт «Тип запуска» и меняем его значение на «Отключена».

- Для того, чтобы не получать уведомления о том, что программа не работает открываем «Центр поддержки». В окне находим и кликаем на пункт «Не получать больше сообщения на тему: «о защите от шпионских программ и прочего вредоносного кода».

В 10 версии ОС

В 10 версии операционной системы отключение Защитника было ещё более усложнено. Одноразовое отключение производится следующими действиями:

- В правой части панели управления находим значок в форме щита. Он может быть расположен как прямо на панели, так и в меню выпадающем при нажатии на стрелку. Кликаем на него.

- В открывшемся окне выбираем пункт «Защита от вирусов и угроз» и далее кликаем на гиперссылку «Параметры защиты от вирусов и других угроз».

- Все имеющиеся в меню переключатели переводим в выключенное положение.

- Для того, чтобы не получать уведомления об отключенном Защитнике жмём на кнопку «Закрыть» рядом с восклицательным знаком и надписью «Облачная защита отключена. Устройство может быть уязвимым».

Важно! Описанные выше действия отключают Защитник до следующей перезагрузки компьютера. Чтобы произвести отключение навсегда необходимо совершить дополнительные действия:

Чтобы произвести отключение навсегда необходимо совершить дополнительные действия:

- Запускаем меню «Выполнить» через «Пуск» или комбинацией клавиш Win+R.

- В текстовое поле открывшегося окна вводим команду «gpedit.msc» и нажимаем «Ок». Это действие откроет службу «Редактор локальной групповой политики».

- В меню навигации слева открываем раскрываем древо в заданной последовательности: «Конфигурация компьютера», «Административные шаблоны», «Компоненты Windows», «Антивирусная программа «Защитник Windows».

- При нажатии на последний пункт в меню справа появится список в котором нужно найти пункт «Выключить антивирусную программу «Защитник Windows».

- Двойным кликом открываем заданный пункт, после чего в открывшемся окне меняем значение переключателя на параметр «Включено».

- Применяем все изменения.

Внимание! Если вы используете Home версию операционной системы вторую часть инструкции выполнить не удастся. Связано это с тем, что в данной версии нет «Редактора локальной групповой политики»

В этом случае можно использовать другой способ:

- Запускаем меню «Выполнить» через «Пуск» или комбинацией клавиш Win+R.

- Вводим в текстовое поле команду «regedit». Выполнив это действие, вы откроете «Редактор реестра».

- В меню навигации раскрываем древо в такой последовательности: «Компьютер», «HKEY_LOCAL_MACHINE», «SOFTWARE», «Policies», «Microsoft», «Windows Defender».

- После нажатия на последний пункт из списка в меню справа производим клик правой кнопкой мыши. Выбираем пункт «Создать», «Параметр DWORD (32 бита)». Открываем созданный параметр левой кнопкой мыши.

- Название параметра указываем как «DisableAntiSpyware», а в пункте значения ставим цифру 1.

- Применяем все изменения и перезагружаем компьютер.

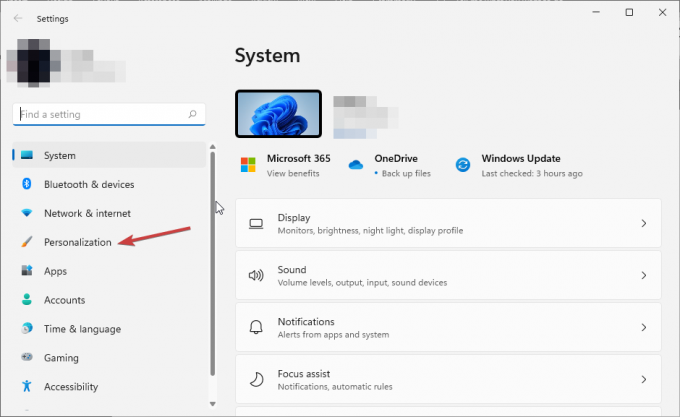

Как полностью отключить антивирус Microsoft Defender в Windows 11

1 способ отключения функции Защита в режиме реального времени через графический интерфейс

- Открыть Параметры > Конфиденциальность и безопасность

- В разделе Безопасность выбрать Безопасность Windows

Открыть службу «Безопасность Windows».

Выбрать Защита от вирусов и угроз

Перейти в раздел Параметры защиты от вирусов и других угроз, выбрав Управление настройками.

В окне Параметры защиты от вирусов и других угроз можно временно отключить защиту в режиме реального времени. После перезагрузки или по истечении определенного времени защита автоматически будет возобновлена. Также возобновить защиту можно вручную, открыв снова данное окно и установив переключатель в положение Вкл.

Отключить на постоянной основе защиту в режиме реального времени можно через редактор групповой политики.

Перед тем, как отключить функцию Защита в режиме реального времени необходимо отключить функцию Защита от подделки.

Данная функция обеспечивает дополнительную защиту от изменения ключевых элементов безопасности, помогает предотвратить несанкционированные изменения отдельных параметров антивируса Microsoft Defender, включая защиту в реальном времени и облачную защиту.

При включенной функции Защита от подделки блокируется отключение антивирусной программы Microsoft Defender, а также его отдельных компонентов, таких как Защита в режиме реального времени, Облачная защита и др.

Защита от подделки блокирует изменения значений параметров безопасности, используемых по умолчанию. В частности, блокируются изменения настройки отдельных параметров в редакторе реестра, командной строке, PowerShell, а также в редакторе групповых политик.

Отключение функции Защита от подделки

- Открыть меню Пуск > Параметры

- Конфиденциальность и безопасность > Безопасность Windows

- В разделе Области защиты выбрать Защита от вирусов и угроз

- В разделе Параметры защиты от вирусов и других угроз выбрать Управление настройками

- Установить переключать Защита от подделки в положение Откл.

Отключение функции Защита в режиме реального времени через редактор групповой политики

Групповые политики — это параметры, управляющие функционированием системы. Групповая политика упрощает администрирование, предоставляя администраторам централизованный контроль над привилегиями, правами и возможностями пользователей и компьютеров.

Групповая политика применяется ко всем областям конфигурирования операционной системы, начиная от настройки интерфейса операционной системы Windows 11 и заканчивая настройкой параметров безопасности.

В редакции операционной системы Windows 11 Home редактор локальной групповой политики недоступен.

Чтобы работать с объектами локальной групповой политики, необходимо войти в систему с учетной записью администратора, либо запускать редактор с данными правами.

Открыть редактор групповой политики

В поисковой строке ввести gpedit или в окне Выполнить Win + R ввести gpedit.msc

- Выбрать значение Включено

- Нажать ОК

Изменение в групповых политиках по умолчанию в операционной системе Windows применяются через полтора часа (90 мин.).

Если необходимо чтобы изменения групповых политик вступили в силу немедленно, можно принудительно применить измененные параметры, которые были внесены в редакторе локальной групповой политики несколькими способами:

- Осуществить перезагрузку операционной системы

- Использовать утилиту gpupdate.exe для принудительного обновления групповой политики. Для этого необходимо либо в окне Выполнить Win + R , либо в командной строке ввести gpupdate /force и нажать ОК.

Рис. Результат изменений через редактор групповой политики

Как полностью отключить антивирус Microsoft Defender в Windows 11

Отключение Microsoft Defender с помощью редактора реестра в ОС MS Windows 11.

Примечание

Перед тем, как отключить Microsoft Defender, необходимо отключить функции Защита в режиме реального времени и Защита от подделки. Если функция Защита в режиме реального времени была отключена на временной основе (например, в редакции ОС MS Windows 11 Home, где отсутствует редактор групповой политики), редактор реестра необходимо запускать сразу.

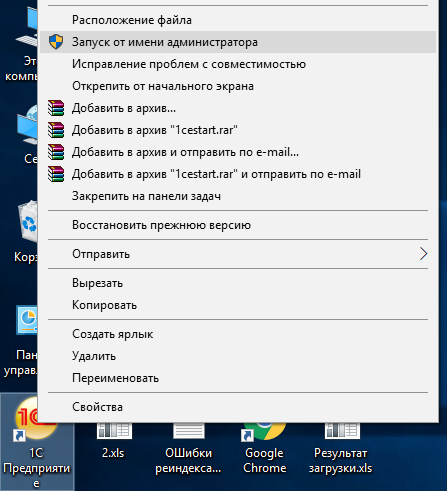

- Запустить редактор реестра с правами администратора

- Раскрыть последовательно следующие узлы

Кликнуть ПКМ по разделу Windows Defender и выбрать в контекстном меню Разрешения

Для того, чтобы можно было редактировать именно данный раздел и его подразделы, необходимо сменить владельца (по умолчанию Система) и присвоить ему полные права. Если Вы не хотите менять владельца, можно воспользоваться сторонними утилитами (статья Получение доступа к отдельным разделам реестра в ОС MS Windows 11 с использованием сторонних утилит)

Инъекция DLL в «Проводник»

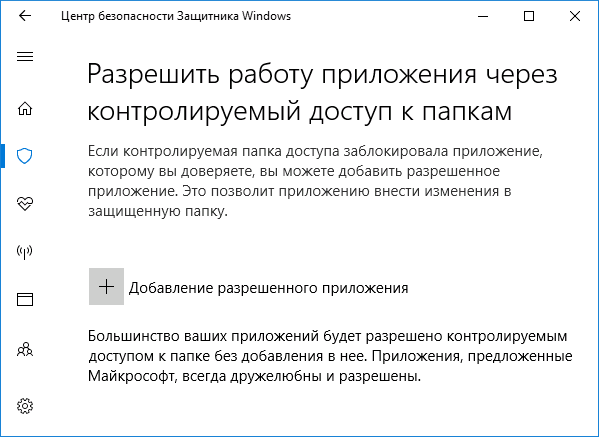

Японский исследователь безопасности из Fujitsu Соя Аояма (Soya Aoyama) обнаружил уязвимость в Windows 10, которая позволяет обойти встроенную в систему защиту от троянов-вымогателей Controlled folder access (CFA, «контролируемый доступ к папкам») путем осуществления инъекции вредоносной динамической библиотеки (DLL) в доверенное приложение «Проводник».

Функция Controlled folder access, впервые появившаяся в Windows 10, позволяет предотвращать изменение файлов неизвестными программами в защищенных папках благодаря созданию «белого списка» приложений, которым разрешено модифицировать определенные папки и файлы в них. Таким образом, остальные приложения, оказавшиеся вне списка доверенных, лишаются прав на изменение защищенных файлов.

По умолчанию в «белом списке» находятся некоторые программы Microsoft, в том числе и «Проводник», представленный в файловой системе в виде исполняемого файла explorer.exe. Зная это и то, что при запуске explorer.exe всегда загружает библиотеки, перечисленные в разделе HKEY_CLASSES_ROOT\*\shellex\ContextMenuHandlers системного реестра Windows, Аояма без труда смог внедрить вредоносную библиотеку в систему.

Для внедрения вредоносной библиотеки необходимо отредактировать системный реестр Windows

Структура HKEY_CLASSES_ROOT представляет собой результат слияния данных, обнаруженных системой в разделах HKEY_LOCAL_MACHINE (настройки, распространяющиеся на всех пользователей данной системы) и HKEY_CURRENT_USER (распространяющиеся только на ее текущего пользователя). При выполнении слияния данные из HKEY_CURRENT_USER имеют приоритет. Таким образом, достаточно добавить ссылку на вредоносную библиотеку в раздел реестра для текущего пользователя, чтобы она подгружалась всякий раз при запуске «Проводника».

Специалист также отметил, что Windows Defender («Защитник Windows»), встроенный в операционную систему, и антивирусы никак не отреагировали на произведенные им манипуляции. Потенциальную угрозу полностью проигнорировали антивирусы со встроенной защитой от вирусов-вымогателей, такие как Avast, Eset, Malwarebytes Premium и McAfee.

Закрепиться на плацдарме

Цель групп вымогателей после первоначального проникновения в инфраструктуру – поиск плацдармов для того, чтобы закрепить свое присутствие. Ими могут стать общие файловые ресурсы или DNS-серверы. Для поиска уязвимостей в них используются такие инструменты, как nslookup и smbtools. Признаками такой активности являются слишком большое количество IP-запросов и перебор пользовательских аккаунтов при помощи анализа DNS или AD. Как только такие попытки становятся успешными, в действие вступает вирус, который устанавливает в системе зловредное ПО (например, через протокол RDP).

Противодействовать этим активностям может контроль действий пользователей в привязке к их устройствам. Он может определить слишком частые подключения к системам с использованием учетной записи, попытки доступа к ресурсам, которые, как правило, пользователем не используются или даже попытки перебора паролей к учетным записям.

Определить такие подключения можно с помощью поведенческого анализа. Во-первых, поводом для тревоги может быть попытка подключения скомпрометированного домена. Во-вторых, об опасности свидетельствует «белый шум», попытка злоумышленников скрыть свой трафик в большом количестве соединений. Наконец, активность злоумышленников может проявиться в ненормальной веб-активности, — использовании новых пользовательских агентов, необъяснимых или нелегитимных попытках загрузки файлов.

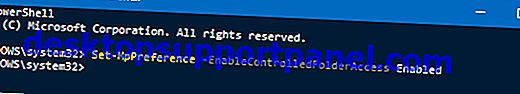

Управление доступом к управляемым папкам с помощью PowerShell

Командлет PowerShell поддерживает множество параметров, поэтому вы можете применить каждый параметр Защитника Windows через сценарий. Полный список параметров, поддерживаемых этим командлетом, можно найти на этой странице Microsoft.

Включить доступ к контролируемой папке с помощью PowerShell

Запустите от имени администратора. Для этого введите в меню Пуск, щелкните правой кнопкой мыши Windows PowerShell и выберите Запуск от имени администратора.

Введите следующий командлет:

Set-MpPreference -EnableControlledFolderAccess включен

Чтобы отключить, используйте эту команду:

Set-MpPreference -EnableControlledFolderAccess Отключено

Разрешить конкретное приложение (Notepad ++) с помощью PowerShell

Как использовать скрипт?

- Откройте PowerShell от имени администратора.

- Посетите страницу Gschizas GitHub

- Выделите все строки кода и скопируйте в буфер обмена.

- Переключитесь в окно PowerShell, вставьте туда содержимое и нажмите клавишу ВВОД.

Разрешить все приложения через приложения с контролируемой папкой — сценарий оболочкиСписок заблокированных приложений отображается, как записано в журнале событий.

Выберите приложения для белого списка

- Выберите приложения, которые вы хотите добавить в белый список, и нажмите OK. Чтобы выбрать несколько программ, нажмите кнопку Ctrl и щелкните соответствующую запись.

- Нажмите ОК.

Это позволяет приложениям через массовый доступ к контролируемой папке.

Приложения добавлены в список приложений «Разрешенные» для контролируемой папки

В корпоративной среде доступ к управляемым папкам можно управлять с помощью:

- 1. Приложение Windows Defender Security Center

- 2. Групповая политика

- 3. PowerShell

Последние мысли – защита от Ransomware

За последние несколько лет я сталкивался с гораздо большим количеством печальных ситуаций, связанных с программами-вымогателями, чем хотел бы помнить.

Во всех случаях вовлеченные стороны не знали, насколько плохи программы-вымогатели, чтобы заранее позаботиться о предотвращении и защите.

Поэтому позвольте мне повторить:

Программы-вымогатели – это разновидность зла, которая возникает подобно сердечному приступу: неожиданно и часто без предупреждения.

Проверьте свои драгоценные данные прямо сейчас и, по крайней мере, сделайте резервную копию, пока не стало слишком поздно. Оставайтесь в безопасности!

Защитите свой компьютер с помощью советов здравого смысла в Windows 11

В большинстве случаев устройства подвергаются атакам хакеров и вредоносных программ из-за незакрытых уязвимостей в системе или случайных действий пользователя, таких как переход по специально созданной ссылке или вложению в электронном письме или установка вредоносного приложения.

Как правило, проверяйте электронные письма только от людей, которых вы знаете, и отправителей, которых легко идентифицировать. Обычно вы можете определить, что электронное письмо является вредоносным, потому что оно плохо оформлено со странными шрифтами и грамматическими ошибками. Также исходный адрес электронной почты не будет соответствовать ситуации. Если вы обнаружите что-то подозрительное, нажмите кнопку «Удалить».

Вы также можете открыть дверь вредоносным программам или злоумышленникам, щелкнув специально созданное всплывающее окно в Интернете. Хотя многие веб-сайты используют всплывающие окна для рекламы услуг и продуктов, некоторые веб-сайты могут использовать эту технологию, чтобы ввести пользователей в заблуждение и заставить их щелкнуть приложение, которое может заразить компьютер различными способами. Обычно вам нужно беспокоиться только о специально созданных всплывающих окнах и ссылках при просмотре незащищенных и ненадежных веб-сайтов.

По возможности избегайте просмотра небезопасных и ненадежных веб-сайтов. Обычно вы знаете, небезопасен ли веб-сайт, потому что адрес сайта начинается с «HTTP» в адресной строке вместо «HTTPS». Кроме того, Chrome, Edge, Firefox и большинство современных веб-сайтов сообщат вам, что сайт небезопасен, с сообщением «Ваше соединение не защищено».

Если известно, что веб-сайт ненадежен, современные браузеры даже не позволят вам открыть его. Однако в Интернете есть бесчисленное множество ненадежных веб-сайтов, и вы можете легко обнаружить их из-за бесчисленных всплывающих окон и неуместной рекламы.

Кроме того, избегайте установки программного обеспечения из ненадежных источников. Вы должны использовать Microsoft Store только для загрузки приложений в Windows 11. Если вы устанавливаете нелицензионное программное обеспечение, вы подвергаетесь более высокому риску взлома устройства с помощью вредоносных программ и другого вредоносного кода.

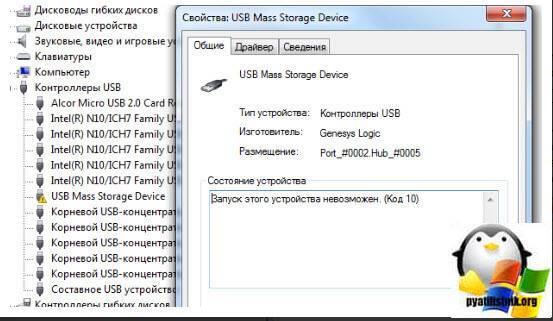

Наконец, вы никогда не должны подключать к компьютеру USB или внешние накопители, которые вам не принадлежат. В этом случае вам следует рассмотреть возможность использования запасного компьютера для форматирования диска, чтобы убедиться, что на нем нет вирусов.

Подведение итогов

В этом руководстве показано множество шагов, которые можно использовать для защиты компьютера от вирусов и хакеров. Однако выполнять все эти рекомендации в большинстве случаев не обязательно. Вы всегда можете выбрать те, которые, по вашему мнению, будут наиболее эффективными в вашей ситуации.

Например, если у вас есть устройство в безопасной среде, вам, вероятно, не нужно настраивать функцию «динамической блокировки». Если у вас нет камеры с поддержкой Windows Hello Face, использование считывателя отпечатков пальцев или PIN-кода должно быть более чем достаточной защитой. Если вы решите использовать встроенную защиту от программ-вымогателей и получите много ложных срабатываний, возможно, вам придется подумать о переходе на другое решение или об отключении этой функции.

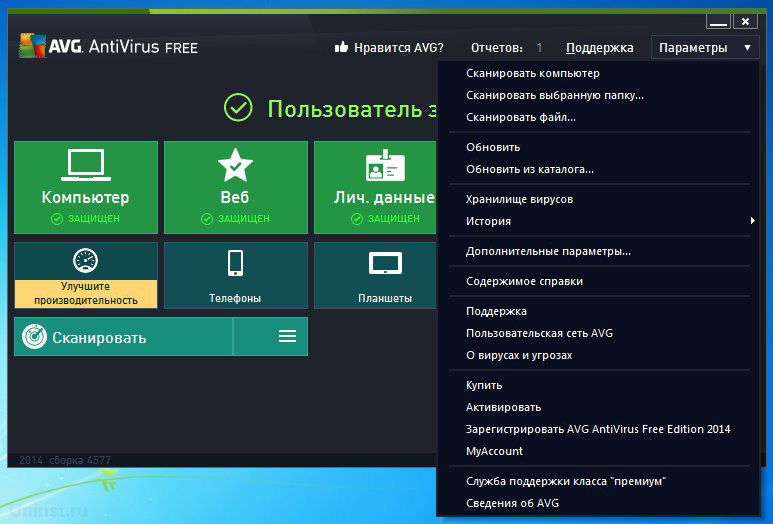

10 AVG Antivirus Free

Эта антивирусная программа является очень популярной. Она отлично сканирует шпионский софт и софт вымогатель, на автомате уничтожая вирусы и главное – на бесплатной основе! Она, кроме этого, отлично защищает ПК, когда пользователь занимается сёрфингом по сайтам, или заходит в электронный ящик. Полностью сканирует систему. Сканирует даже тогода, когда вы загружаете софт и так далее.

Опция «Глубокого анализа» применяется против софта-шпиона. Также, есть возможность настройки антивируса сканирования элементов по содержанию, а не рассматривая его расширение. Антивирус рассматривает 20 вариантов архивных элементов. К примеру, RAR и ZIP.

Недостатки

- Не может сканировать облачные диски;

- Отсутствует сканирование PUA;

- Плохо хранит личную информацию человека.

Скачать AVG Antivirus Free

Защита от шифровальщиков в Windows 10

Функция «Контролируемый доступ к папкам» позволяет пользователям контролировать доступ к определенным папкам. Работает она по принципу, все что не добавлено в белый лист — будет заблокировано. Теоретически это должно усложнить шифровальщикам получение доступа к папкам и заражения файлов.

Шифровальщики — основной подкласс троянов-вымогателей, а Windows — основная атакуемая платформа. Поэтому Microsoft старается предпринять дополнительные меры защиты.

Проблема в том, что шифровальщики — это не классические вирусы трояны, и эффективное противодействие им требует принципиально других подходов. Отловить известного шифровальщика по сигнатуре под силу практически любому антивирусу, а вот поймать новый экземпляр — совсем другая задача.

Шифровальщик зашифровал файл в Windows

Упреждающий удар со стороны антивируса затруднен хотя бы потому, что трояны-вымогатели используют легитимные средства криптографии, как и многие популярные программы шифрования. В их коде обычно нет каких-нибудь явных признаков злонамеренной активности, поэтому эвристика и другие меры несигнатурного анализа антивириусов часто не срабатывают.

Поиск отличительных маркеров Ransomware — головная боль всех антивирусных разработчиков. Все, что они пока могут предложить, — это подменить задачу. Вместо поиска рансомварей сосредоточиться на их основной цели и смотреть за ней.

То есть — контролировать доступ к файлам и каталогам пользователя, а также регулярно делать их бэкап на случай, если шифровальщик все же до них доберется.

На практике это далеко не идеальный подход. Контроль доступа — это снова баланс между безопасностью и удобством, сильно смещенный в сторону дискомфорта. Концептуально ситуация такая же, как и при использовании новой функции Exploit Guard: либо запрещающие правила применяются сполна, но работать за компьютером становится проблематично, либо ограничения заданы формально ради сохранения совместимости со старым софтом и удобства пользователя.

Контроль доступа к папкам в Windows Defender

Подобный контроль доступа давно появился в сторонних антивирусах, но немного в другом виде. Он был нацелен на сохранность системы, а не на обнаружение угроз. Предполагается, что, если антивирус проморгает зловреда, дополнительные средства контроля просто заблокируют нежелательные изменения в каталоге \Windows\ и загрузчике.

Если для системных файлов этот подход еще как-то годится, то для пользовательских — нет. В отличие от системного каталога, содержимое которого более-менее одинаково на разных компьютерах, в пользовательском может находиться что угодно.

К тому же запросы на изменение файлов в нем могут поступить от любой программы. Добавьте к этому OLE, возможность любого процесса вызывать другой и открывать файлы через него, и вы получите представление о том, как выглядит ад для антивирусного разработчика.

Поскольку модификация пользовательских файлов никак не влияет на работу ОС, в Windows не было встроенных средств их защиты. Все изменилось с выходом обновленной версии Windows 10, в которой встроенный «Защитник» начал контролировать документы, фотографии и прочий пользовательский контент.

Утверждается, что он не даст заменить файлы их зашифрованными версиями, лишая авторов шифровальщика повода требовать выкуп.

Что делать, если вы уже заплатили

Если вы уже заплатили выкуп, немедленно обратитесь в ваш банк и местные органы власти. Если оплата осуществлялась с помощью кредитной карты, банку, возможно, удастся заблокировать транзакцию и вернуть вам деньги.

Можно также воспользоваться приведенными далее правительственными веб-сайтами для сообщения о мошенничестве.

В Австралии действует веб-сайт SCAMwatch.

В Ирландии действует веб-сайт An Garda Síochána.

В Новой Зеландии действует веб-сайт Consumer Affairs Scams

В Соединенном Королевстве действует веб-сайт Action Fraud.

В США действует веб-сайт On Guard Online.

Если вашего региона нет в списке, корпорация Майкрософт рекомендует обратиться в полицию вашего региона или органа по связи.

Иллюстрированный обзор программ-шантажистов, а также сведения о способах защиты от таких программ см. в статье The 5Ws and 1H of ransomware.

Если вы работаете на предприятии, подробные сведения о программах-шантажистах см. в Центре Майкрософт по защите от вредоносных программ.

Расширить свои привилегии

Цель злоумышленников на этом этапе – получение контроля над привилегированными учетными записями, после чего скомпрометированный аккаунт сможет добавить в систему новых администраторов или выгрузить данные учетных записей в облако. Используются для этого известные инструменты с открытым исходным кодом, которые ищут пароли, хранящиеся в форме простого текста, или собирают данные Active Directory. Многие хакерские группировки для поиска административных учетных записей применяют и такой инструмент, как Mimikatz. Такой поиск часто становится плодотворным: многие пользовательские аккаунты обычно имеют права на доступ к гораздо большему числу данных, чем требуется.

Определить подобную активность преступников (проникновение хакерских инструментов в хранилище, поиск файлов с паролями и другими конфиденциальными данными) позволяет контроль за активностью файловой системы. Кроме того, подлежит анализу и активность в Active Directory, нацеленная на сбор учетных данных. Эти меры позволяют выделить потенциальные цели преступников (такие, как учетные записи с правами администратора), определить несанкционированные действия вымогателей (добавление учетки в группу администраторов системы) или предупредить о немотивированной активности того или иного аккаунта (первое подключение к интернету, использование скомпрометированных доменов).

Как отключить Защитник Windows 10

По умолчанию в операционной системе Windows 10 функционирует «Защитник», фирменная антивирусная утилита от Microsoft. Разработчики предполагали, что Защитник Windows 10 станет незаменимым приложением, способным полностью обезопасить пользователей от потенциальных угроз, но все пошло не по плану.

Несомненно, Defender блокирует некоторые угрозы, но зачастую их список настолько мал, что проще установить сторонний бесплатный антивирусник. Кроме того, на слабых компьютерах процесс Antimalware Service Executable, отвечающий за защиту системы, часто «забивает» процессор на 50 и более процентов, что сильно сказывается на производительности компьютера. Сюда же входит и повышенная нагрузка на жесткий диск. Именно такие проблемы чаще всего наводят пользователей на отключение Защитника Windows 10.

Деактивировать Защитник не так уж и просто, так как доступная опция отключения защиты позволяет выключить программу только на время – после перезагрузки системы она снова будет активна. Однако нет ничего невозможного: есть два эффективных способа, которые позволяют полностью отключить встроенную защиту.

Рассмотрим способы временной и полной деактивации.

Выводы статьи

Большинство программ-шантажистов вымогают деньги, отказывая пользователям в доступе к файлам или блокируют компьютеры. Включение защиты от программ-вымогателей предотвращает возможные атаки на ваш компьютер. В Windows 11 и Windows 10 имеется встроенная функция контролируемого доступа к папкам, которая защищает данные от вредоносных программ, удаляя их до того, как они нанесут ущерб вашему компьютеру.

Защита от программ шантажистов в Windows (видео)

Похожие публикации:

- Нужно ли устанавливать антивирус на ПК с Windows

- Как отключить брандмауэр Windows 10 — 7 способов

- Как отключить Защитник Windows — 7 способов

- 10 советов по использованию антивируса

- Microsoft Safety Scanner — антивирусный сканер

![Как ограничить доступ к папкам и файлам на компьютере [windows]](http://wikisovet.ru/wp-content/uploads/d/9/3/d938008e1c5ebb4952cb43029048a732.png)

![[исправить] защитник windows желтый восклицательный значок и настройка onedrive warning](http://wikisovet.ru/wp-content/uploads/7/a/6/7a60dbf1cec6b2b6234503a4df282d56.png)