Psexec в домене

Возникла задача выполнить кое-какую операцию с помощью командной строки на другом компьютере, само собой идти к пользователю запускать командную строку и вбивать команды- не наш метод, нам надо не вставая с кресла запустить командную строку удаленного компьютера и выполнить необходимые действия в командной строке. Конечно, подобное действие можно выполнить с помощью программ удаленного подключения, но это не всегда удобно и требует наличия подобной программы у вас и у пользователя (клиент- сервер). Процедуру по подключению к командной строки другого компьютера, можно выполнить значительно просто, с помощью команды PSEXEC.

PsExec — это утилита командной строки, с возможность вызывать в интерактивном режиме интерфейс командной строки в удаленных системах Windows и удаленно запускать различные команды.

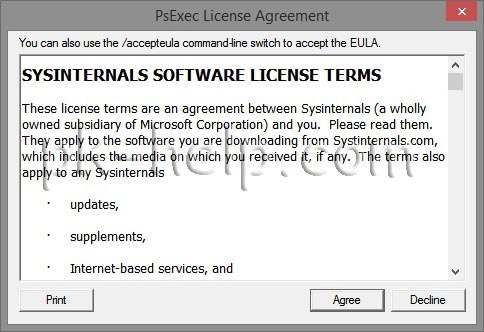

На этом установка PSEXEC можно считать оконченной.

Разберем синтаксис команды:

psexec | @файл]]]] программа

компьютер Указывает программе PsExec, что нужно запустить приложение на заданном компьютере или компьютерах. Если имя компьютера не указано, то программа PsExec запустит приложение в локальной системе, если же вместо имени компьютера задан символ «звездочка» (\*), то программа PsExec запустит приложение на всех компьютерах текущего домена.

@файл Указывает программе PsExec, что нужно запустить приложение на всех компьютерах, перечисленных в заданном текстовом файле.

-a Процессоры, на которых можно запустить приложение, отделяются запятыми, при этом процессоры нумеруются, начиная с 1. Например, чтобы запустить приложение на процессорах втором и четвертом, введите «-a 2,4»

-c Указанная программа копируется в удаленную систему для выполнения. Если этот параметр не задан, то приложение должно находиться в системной папке удаленной системы.

-d Указывает, что не нужно ждать завершения приложения. Этот параметр следует использовать только при запуске неинтерактивных приложений.

-e Указанный профиль учетной записи не загружается.

-f Указанная программа копируется в удаленную систему, даже если такой файл в удаленной системе уже есть.

-i Запускаемая программа получает доступ к рабочему столу указанного сеанса в удаленной системе. Если сеанс не задан, то процесс выполняется в консольном сеансе.

-l При запуске процесса пользователю предоставляются ограниченные права (права группы администраторов отменяются, и пользователю предоставляются только права, назначенные группе «пользователи»). В ОС Windows Vista процесс запускается с низким уровнем благонадежности.

-n Позволяет задать задержку подключения к удаленным компьютерам (в секундах).

-p Позволяет указать необязательный пароль для имени пользователя. Если этот параметр опущен, то будет выдан запрос на ввод пароля, при этом пароль не будет отображаться на экране.

-s Удаленный процесс запускается из системной учетной записи.

-u Позволяет указать необязательное имя пользователя для входа в удаленную систему.

-v Указанный файл копируется в удаленную систему вместо уже имеющегося только при условии, что номер его версии выше или он более новый.

-w Позволяет указать для процесса рабочий каталог (путь внутри удаленной системы).

-x Отображает интерфейс пользователя на рабочем столе Winlogon (только в локальной системе).

-приоритет (приоритет) Позволяет задавать для процесса различные приоритеты: -low (низкий), -belownormal (ниже среднего), -abovenormal (выше среднего), -high (высокий) или -realtime (реального времени).

программа Имя запускаемой программы.

аргументы Передаваемые аргументы (обратите внимание, что пути файлов должны указываться как локальные пути в целевой системе). Примеры работы команды PSEXEC:. Примеры работы команды PSEXEC:

Примеры работы команды PSEXEC:

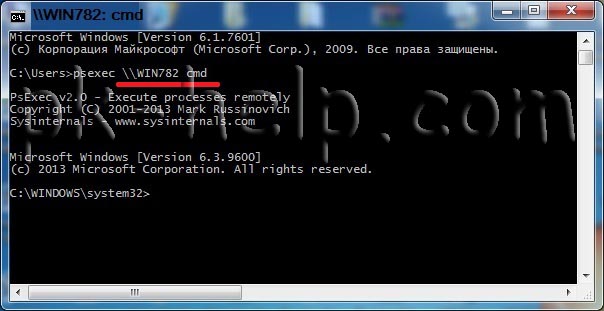

1) Для того чтобы запустить командную строку другого компьютера, необходимо ввестиpsexec \ cmd

например:psexec \WIN782 cmd

после этого можете вводить необходимые вам команды.

2) Для того чтобы запустить какою либо программу (в данном примере test.exe) на удаленном компьютере необходимо выполнить команду, (эта команда копирует программу test.exe в удаленную систему и выполняет ее в интерактивном режиме).

psexec \ -c test.exe

например:psexec \WIN782 -c test.exe

3) Если в удаленной системе такая программа уже установлена и находится не в системном каталоге, укажите полный путь к этой программе

PsExec

Одним из отличных решений поставленной в заголовке задачи является использование программы PsExec от великого Марка Руссиновича.

Программа работает по клиент-серверному принципу: на локальной машине выполняется клиент, который посылает команды серверу на удаленном компьютере. Особенностью этой программы является то, что серверная часть устанавливается автоматически непосредственно перед выполнением команды, а затем удаляется. Таким образом для выполнения команд на удаленных машинах достаточно иметь на них административные права.

Если PsExec запускается от имени администратора, который входит в тот же домен, что и удаленны компьютер, то никаких учетных данных даже вводить не нужно. В противном случае, их можно указать в командной строке, либо PsExec сама их запросит. PsExec работает на ОС начиная с Windows 2000 и заканчивая 64-битным Windows Server 2008 R2.

Очень полезными в PsExec являются следующие возможности:

- Выполнение команды на группе компьютеров. Пример: следующая команда позволяет принудительно применить самые свежие групповые политики: psexec @group.txt gpupdate /force

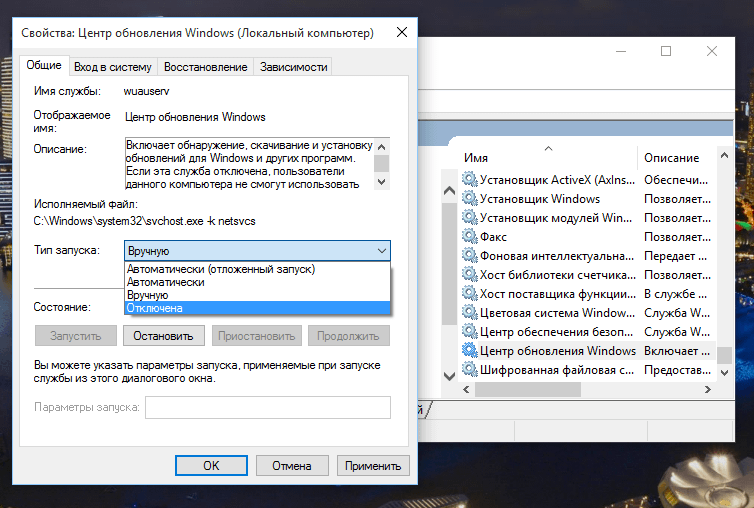

- Выполнение команд от имени системной учетной записи. Пример: следующая команда заставит удаленную систему принудительно проверить обновления: psexec \computer -s wuauclt /detectnow

- Копирование выполняемой программы на удаленный компьютер перед выполнением. Пример: следующая команда позволит обновить членство данного компьютера в группе безопасности Active Directory (токен доступа) без перезагрузки: psexec \computer -c -s klist.exe purge

Трудно переоценить пользу этой программы, если использовать скрипты и возможности консольных команд, встроенных в Windows.

Logging

This library uses the builtin Python logging library and can be used to find

out what is happening in the pypsexec process. Log messages are logged to the

named logger as well as where is each python script

in the directory.

A way to enable the logging in your scripts through code is to add the

following to the top of the script being used;

import logging

logger = logging.getLogger("pypsexec")

logger.setLevel(logging.DEBUG) # set to logging.INFO if you don't want DEBUG logs

ch = logging.StreamHandler()

ch.setLevel(logging.DEBUG)

formatter = logging.Formatter('%(asctime)s - %(name)s - %(levelname)s - '

'%(message)s')

ch.setFormatter(formatter)

logger.addHandler(ch)

These logs are generally useful when debugging issues as they give you a more

step by step snapshot of what it is doing and what may be going wrong. The

debug level will also print out a human readable string of each SMB packet that

is sent out from the client but this level can get really verbose.

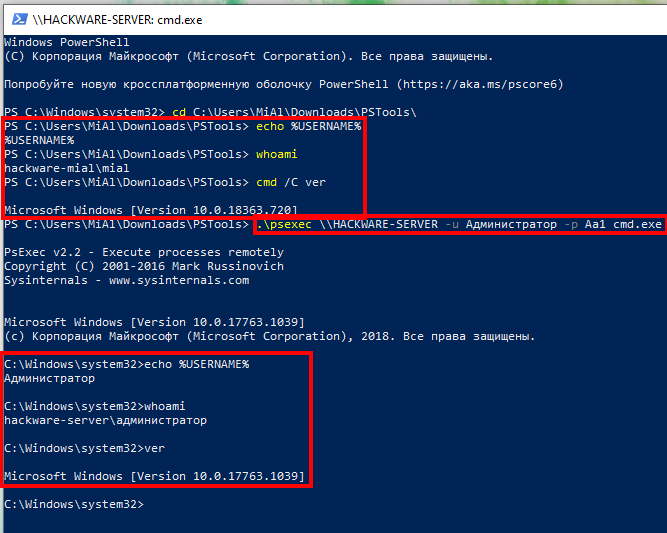

How to create an interactive shell with a connection to a remote system

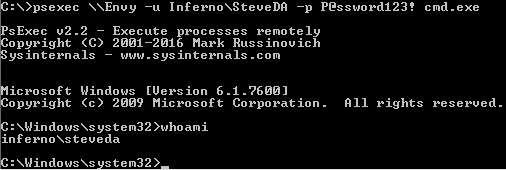

So far, we have been executing commands remotely. After executing the command, the connection to the remote system was closed. It is like a session connection. With PsExec we can get a remote shell or command line (similar to SSH in Linux). PsExec connects remotely and provides us with the MS-DOS shell. To get the remote shell, we specify the cmd.exe command on the remote system.

But let’s start by looking at information about the current system and user:

echo %USERNAME% whoami cmd /C ver

Now create a shell to another computer:

.\psexec \\HACKWARE-SERVER -u Администратор -p Aa1 cmd.exe

First, note that the command prompt has changed (instead of PowerShell, it has become CMD).

Now look at the information about the current user and system:

echo %USERNAME% whoami ver

As you can see, we are now on the command line of another computer – this is an interactive shell.

The local user is hackware-mial\mial, and after connecting, the user becomes hackware-server\administrator. The local system has version 10.0.18363.720, and the remote system has version 10.0.17763.1039.

Установка приложений с помощью Chocolatey

Рекомендуемый способ

Репозиторий Chocolatey содержит постоянно обновляющуюся базу из более чем 5800 бесплатных и условно-бесплатных приложений.

Устанавливаем модуль Chocolatey. Он имеет свой синтаксис, зато приложения можно будет устанавливать, не только из повершела, но и из командной строки. Это делается всего одной командой:

iex ((New-Object System.Net.WebClient).DownloadString(‘https://chocolatey.org/install.ps1’))

Если ругнётся на:

Невозможно загрузить файл \chocolatey\chocInstall\tools\chocolateyInstall.ps1, так как выполнение сценариев отключено в этой системе.

То измените .

Это всё что нужно сделать. Теперь вы можете устанавливать приложения, используя простейший синтаксис проекта Chocolatey.

Это всё что нужно сделать. Теперь вы можете устанавливать приложения, используя простейший синтаксис проекта Chocolatey.

Для полноценного управления установкой приложений нам потребуется 5 команд:

- cinst название_пакета — установка приложения

- cuninst название_пакета — удаление приложения

- cup название_пакета — обновление приложения

- cup all — обновление всех установленных приложений

- clist название_пакета — поиск приложений

Например, для установки браузера Opera — запустим экземпляр командной строки CMD или PowerShell от имени Администратора. В адресную строку введём название команды cinst, название приложения opera и пару параметров:

cinst opera ––force ‑y

Параметр ‑‑force — будет игнорировать все ошибки, а так-же используется для принудительной переустановки приложения.

Ключ ‑y — будет отвечать на все вопросы скриптов, установщика и системы утвердительно.

Для удаления — набирайте cuninst, название программы и ключ -y, например:

cuninst opera -y

А как же искать приложения? Для примера узнаем какое название имеет в каталоге Chocolatey десктопный Telegram. Для этого пишем команду clist и через пробел предполагаемое название пакета:

clist telegram

Как правило, первая же строчка и будет названием пакета с указанием её текущей версии в каталоге.

По такому же принципу, вы можете обновлять приложения. Команды для обновления сразу всех программ или по отдельности были чуть выше.

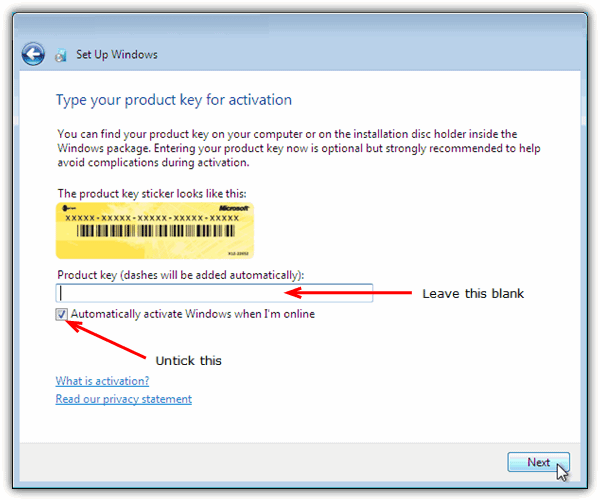

How to Install PsExec

In this section, I’ll walk through installing PsExec on my local computer.

PsExec is part of the PsTools package provided by Microsoft.

You can download it here.

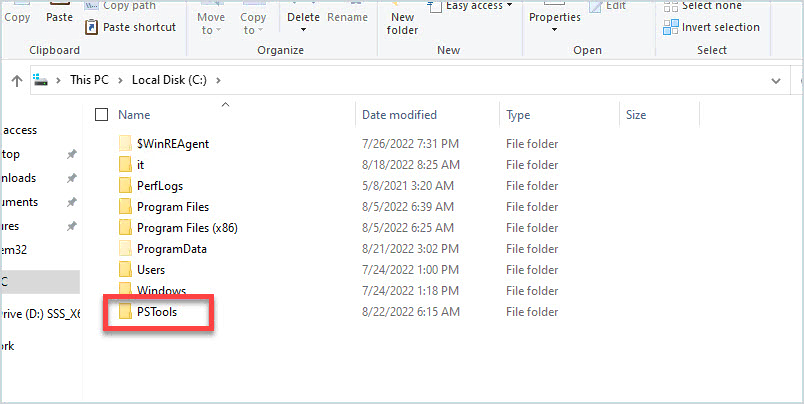

Step 2: Extract The Download

Unzip the downloaded file (PSTools.zip) and copy it to a path on your hard drive. I’ve copied it to the root of c: (Example c:\pstools).

Tip: For convenience, you can also copy the PsExec.exe to a system path (such as c:\windows\system32), this will allow you to run the exe without having to change directories from the command prompt.

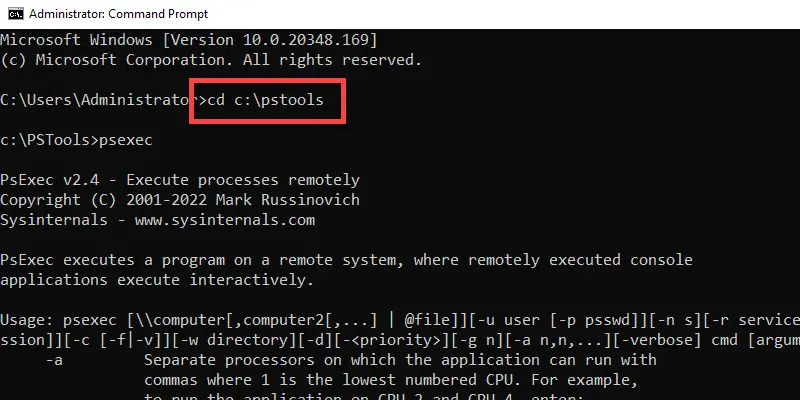

Step 3: Test Psexec

Let’s test the installation to make sure PsExec is working.

Open the windows command prompt and switch to the pstools directory, then type psexec and press enter. You should see PsExec return the version and command syntax.

In the screenshot below you can see I changed to the “c:\pstools” directory to run the psexec command.

Typing psexec is also a quick way to see the syntax and command line options.

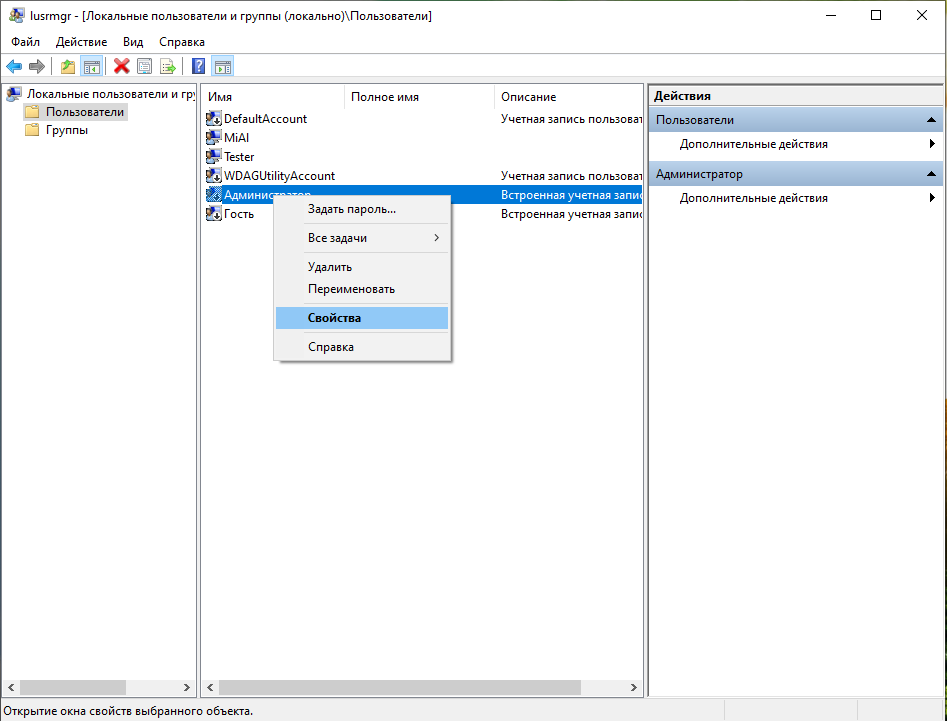

Как включить учётную запись администратора

В моих тестах на последних Windows 10 и Windows Server 2019 команда PsExec работает только с учётной записью Администратор. Поэтому в этом разделе описано, как активировать пользователя Администратор, который по умолчанию присутствует в Windows, но в обычных, не серверных версиях, этот пользователь отключён.

Пользователя Администратор должен быть активен только на удалённом компьютере, где будут выполняться команды с помощью PsExec. На локальном компьютере учётная запись Администратор не требуется.

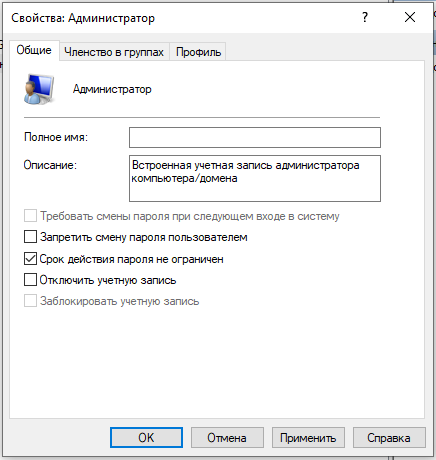

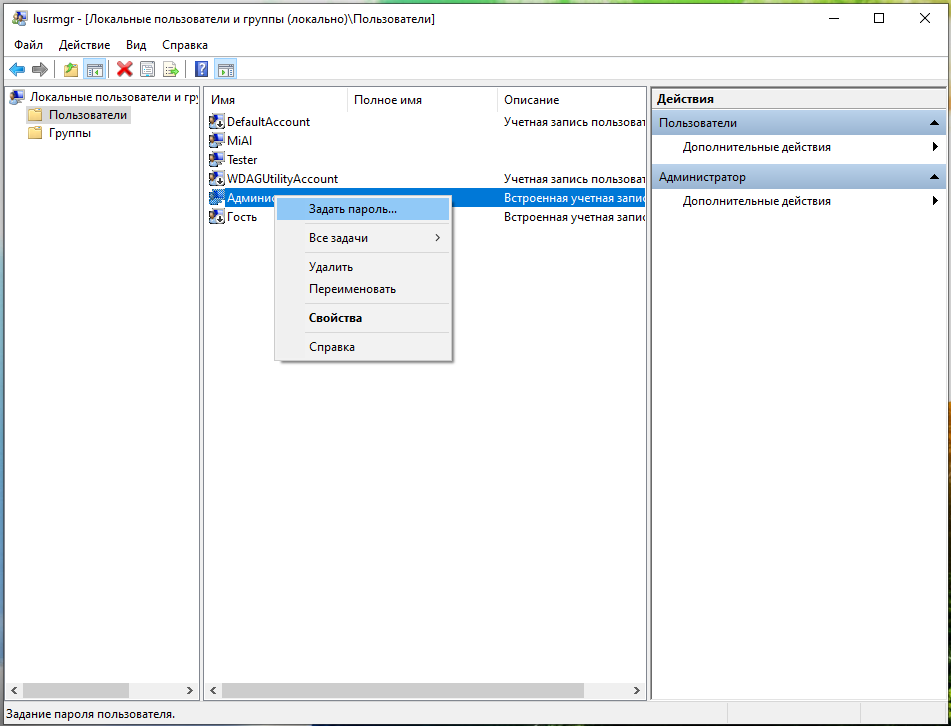

1. Нажмите клавиши Win+r, чтобы открыть окно запуска команды.

2. Введите lusrmgr.msc и нажмите Enter.

3. Откройте Пользователи.

4. Щёлкните правой кнопкой мыши Администратор и выберите Свойства.

5. Снимите флажок «Отключить учётную запись» и нажмите ОК.

6. Снова щёлкните правой кнопкой мыши учётную запись администратора и выберите «Задать пароль».

7. Укажите пароль для учётной записи администратора и нажмите «ОК».

Установка и запуск PsExec.

Скачать утилиту PsExec можно с официального сайта Microsoft совместно с набором инструментов PsTools:

Утилита PsExec не требует установки. Достаточно загрузить ее в папку на любой диск и выполнять запуск из этой директории. В моем случае программа будет находиться в директории c:\pstools.

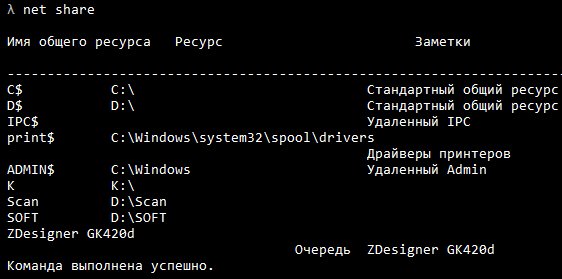

Для того, чтобы psexec беспрепятственно запустился на удаленном компьютере с Windows версии 7 и позднее, на этих самых удаленных компьютерах, должны быть включены общие административные ресурсы \C$ \D$ \IPC$ \Admin$.

Для включения административных ресурсов нужно добавить в реестр удаленного компьютера запись:

Узнать включены ли административные ресурсы можно с помощью команды net share.

Запуск PsExec выполняется через командную строку Windows, так как утилита является консольной.

Для работы с утилитой запускаем командную строку CMD и переходим в папку с программой psexec.

Как открыть «Планировщик заданий» в Windows 7

«Планировщик заданий» всегда запущен по умолчанию во всех версиях Windows, где он имеется. Всё дело в том, что с его помощью производятся не только плановые операции, назначенные пользователем, но и происходит запуск важных служб, назначенных системой. Если таковые службы не будут запущены и/или будут запущены некорректно, то это может привести к системному сбою.

Если «Планировщик заданий» всегда включён, то как же зайти в интерфейс управления программой? В случае с Windows 7 имеется несколько способов, позволяющих сделать это. Далее рассмотрим каждый из них подробнее.

Способ 1: Через «Пуск»

Это стандартный вариант запуска «Планировщика», который не требует от пользователя владеть какими-либо особыми навыками и умениями. Проделайте следующие действия:

- Кликните по иконке «Пуска» в нижней панели. Из открывшегося меню выберите пункт «Все программы».

У вас появится перечень с папками. Здесь нужно раскрыть папку «Стандартные».

В ней появится ещё один список с программами и папками. Раскройте папку «Служебные», что находится ближе к концу всего перечня.

Снова появится список с различными утилитами. Вам в данном случае нужно кликнуть по утилите «Планировщик задач».

Способ 2: Через «Панель управления»

Тоже ещё один стандартный и очень простой в исполнении способ. Инструкция к его выполнению выглядит следующим образом:

Нажмите на иконку «Пуска»

В раскрывшемся меню обратите внимание на правую его части. Там нужно найти и нажать по пункту «Панель управления».. Для удобства поиска рекомендуется выставить напротив «Просмотр» параметр «Категория».

В «Панели управления» найдите раздел «Система и безопасность».

Для удобства поиска рекомендуется выставить напротив «Просмотр» параметр «Категория».

В «Панели управления» найдите раздел «Система и безопасность».

Откроется ещё одно окошко, где нужно перейти в раздел «Администрирование», что расположен в самом низу.

Вы увидите «Проводник» с небольшим списком программ. Среди них нужно выбрать «Планировщик заданий».

Способ 3: Поиск по системе

В Windows 7 возможности системного поиска не такие широкие, как в Windows 8 или 10, но их вполне достаточно, чтобы найти «Планировщик заданий» и успешно запустить его. Среди всех рассмотренных способов запуска утилиты – этот является самым простым:

- Нажмите по значку «Пуск». В Открывшемся меню, в нижней его части, должно быть специальное поле, носящее подпись «Найти программы и файлы».

Впишите в эту строку наименование искомого объекта. В данном случае это «Планировщик заданий». Необязательно дописывать это наименование полностью. Поисковая строка сможет выдать результат по первому слову.

Из списка с результатами запустите искомую программу.

Способ 4: Строка «Выполнить»

Большинство программ и операций на компьютере можно запустить через специальную строку «Выполнить». Рассмотрим, как работать с ней в этом случае:

- Одновременно нажмите сочетание клавиш Win+R. Эта комбинация запускает строку «Выполнить».

- В появившейся строке пропишите команду: и нажмите Enter для её применения.

После этого запустится оболочка инструмента.

Способ 5: «Консоль»

Этот способ чем-то похож на предыдущий, но при этом его исполнение значительно сложнее, чем в предыдущих вариантах. Однако он может быть применён в том случае, если требуется выполнить запуск «Планировщика» в то время, когда компьютер заражён вирусами и/или определённые компоненты его неработоспособны. Инструкция к этому способу выглядит следующим образом:

- Нажмите на иконку «Пуск» в «Панели заданий».

- Там выберите папку «Стандартные».

- В ней нужно найти и активировать пункт «Командная строка» от имени администратора. Для этого нажмите правой кнопкой мыши по ней и из контекстного меню выберите вариант «Запуск от имени администратора».

Запустится интерфейс «Командной строки». Сюда введите команду:

Чтобы она применилась, нажмите Enter.

Будет произведён запуск «Планировщика».

Способ 6: Запуск из «Проводника»

Также «Планировщик заданий» в Windows 7 можно запустить посредством «Проводника», то есть через исполняемый файл в системной директории. Для этого нужно придерживаться следующей инструкции:

- Запустите «Проводник». Его иконка находится на «Панели заданий».

В адресной строке «Проводника», что расположена в верхней части окна вбейте следующий путь:

Для перехода нужно нажать на Enter или на иконку стрелки, что расположена в адресной строке.

В папке, куда был выполнен переход нужно найти и запустить файл «taskschd.msc». Так как в этой папке будет расположено множество файлов, то для удобства рекомендуется использовать поиск по папке, что расположен в верхней правой части окна «Проводника». Туда нужно только ввести наименование искомого объекта.

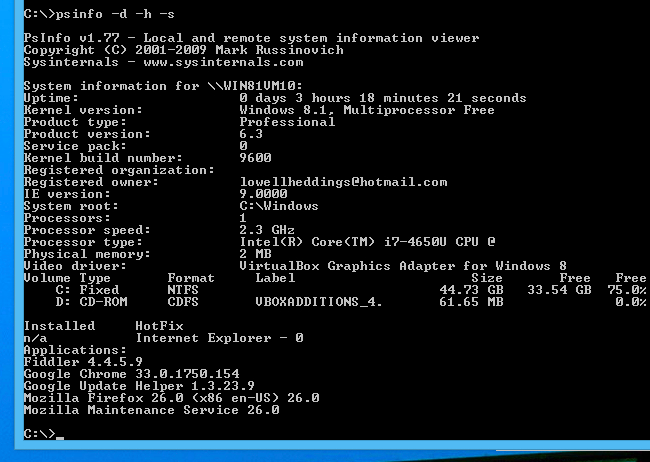

PsInfo

Эта команда перечисляет много полезной информации о системе, включая время работы, что очень весело. Вы можете запустить его локально, чтобы протестировать его, просто набрав psinfo в командной строке, предполагая, что ваши инструменты SysInternals находятся в пути.

Если вы хотите получить гораздо больше информации из PsInfo, и я знаю, что вы это делаете, то вы можете использовать следующие параметры для добавления информации о диске (-d) и исправлений (-h), а также списка установленных приложений и их версий ( -s).

Это дает намного больше информации, даже на почти пустой виртуальной машине:

Вы также можете запустить PsInfo удаленно, добавив имя компьютера и, возможно, имя пользователя переключается … но есть одна большая проблема: он не будет работать, если не включена служба удаленного реестра. Перейдите в конец статьи, где мы поговорим о том, как включить его на удаленном компьютере.

PsExec

PsExec, вероятно, самый мощный инструмент в комплекте, так как вы можете выполнять любую команду в своей локальной командной строке, точно так же, как выполнять ее на удаленном компьютере. Это включает все, что можно запустить в командной строке — вы можете изменять значения реестра, запускать скрипты и утилиты или подключаться с этого ПК к другому. Вывод команд будет отображаться на вашем локальном ПК, а не на удаленном.

Синтаксис прост:

Реально, однако, вы хотели бы также включить имя пользователя и пароль в командной строке. Например, чтобы подключиться к другому ПК и проверить список сетевых подключений, вы должны использовать что-то вроде этого:

Эта команда будет производить вывод, подобный следующему:

Следующая страница: Использование PsExec для запуска удаленных команд

Tweet

Share

Link

Plus

Send

Send

Pin

Как пользоваться PsExec exe Windows 10

Сама утилита не требует установки в систему, необходимо всего лишь скопировать ее в ту же папку, где находятся исполняемые файлы (например, C:\Windows). Также должны работать службы «Сервер» и «Рабочая станция», и должен быть доступен общий ресурс Admin$. После этого запуск можно осуществить из cmd или powershell. Принцип выглядит так: перед тем, как начать исполнение команды утилита распаковывает службу, которая называется psexesvc в системную папку system32 в файл psexesvc.exe, который находится в скрытой папке Admin$ (C:\Windows) на целевой системе. Когда копирование и установка службы завершается, происходит установка связи между утилитой и установленной службой для ввода и выполнения команд и получения результатов. При завершении работы утилита останавливает и удаляет службу с целевой системы.

Общий синтаксис выглядит следующим образом:

psexec \\имя_компьютера, имя_компьютера2,… @файл -u пользователь -p пароль -n s -l -s -e -x -i сеанс -c -f -v -w каталог -d -<приоритет> -a n,n,… программа аргументы_программы

Давайте вкратце рассмотрим некоторые из ключей, которые могут использоваться утилитой psexec:

Имя_компьютера

Указывается имя компьютера, на котором необходимо выполнить команду.@файл

Выполнение программы произойдет на компьютерах, имена которых указаны в текстовом файле.-a

Указывает процессоры, на которых запускается выполнение программы, по умолчанию нумерация идет с 1.-d

При указании этого ключа не будет производится ожидание завершения выполнения команды.-e

Не будет производится загрузка определенного (указываемого) профиля.-i

При указании этого ключа выполняемая программа получит доступ к рабочему столу на целевой системе (по умолчанию без указания ключа идет работа в консоли).-l

С указанием этого ключа предоставляются права группы «Пользователи».-n

Задает задержку подключения к целевой системе (в секундах).-p

Ключ предназначен для указания пароля для пользователя.-u

Ключ предназначен для указания пользователя на целевой системе.-v

Позволяет копировать указанный файл на удаленную систему, если он новее существующего.-приоритет

Задает приоритет для процесса. Варианты приоритетов указаны от низшего к высшему (реального времени): -low, -belownormal, -abovenormal, -high или -realtime.программа

Необходимо указать имя программы, которую требуется запустить.аргументы_программы

Аргументы для команды, которая будет запущена на удаленной системе.

Например, трассировка маршрута до узла www.microsoft.com на удаленном компьютере pc1 будет выглядеть следующим образом:

psexec \\pc1 tracert microsoft.com

Случай, когда необходимо выполнить одновременное выключение компьютеров pc1 и pc2:

psexec pc1, pc2 shutdown –f –r –t 0

Имена компьютеров могут также быть перечислены в списке в текстовом файле, например, pcs_list.txt. Тогда команда принимает вид:

psexec @c:\pcs_list.txt shutdown –f –r –t 0

Разумеется, что утилита принимает разный вид в зависимости от выполняемой задачи. В данной статье рассмотрены только самые простые случаи. В том случае, если требуется вызвать полную информацию обо всех ключах, то можно выполнить команду psexec.

Как работать с реестром компьютера

Перед тем, как редактировать параметры и значения операционной системы, рекомендуется сохранить точку контрольного восстановления системы, то есть сделать резервную копию. В случае ошибочных действий будет возможность загрузить резервную копию и вернуться к значениям настроек и параметров крайней сохраненной контрольной точки.

- Создание бэкапа (резервной копии):

- запускаем Regedit любым способом, описанным выше;

- в верху окна открываем пункт «Файл» и выбираем «Экспорт»;

- выбираем место сохранения резервной копии.

Файлы точек контрольного восстановления являются текстовыми и имеют разрешение .reg. Открываются они любой текстовой утилитой.

Есть возможность «бэкапить» и отдельные подразделы: вызываем на нужном подразделе выпадающее меню правой кнопкой мыши и выбираем пункт «Экспорт».

- Восстановление параметров системы из бэкапа:

- в редакторе выбираем из меню «Файл» – «Импортировать файл реестра»;

- находим файл точки контрольного восстановления.

Есть вариант и без использования редактора: дважды нажать на файл резервной копии реестра.

- Получение прав доступа для редактирования разделов.

Во избежание случайного редактирования или удаления жизненно важной для работы ОС информации, разработчики ограничили права доступа для некоторых разделов. В них хранятся настройки операционной системы

Чтобы редактировать информацию в этих разделах, необходимо переназначить владельца этих разделов и получить права доступа к ним.

в Regedit нажимаем правой кнопкой мышки по нужному разделу, и в выпавшем контекстном меню выбираем строку «Разрешения»;

в открывшемся диалоговом окне нажимаем кнопку «Дополнительно»;

в следующем открывшемся окне переходим на вкладку «Владелец» и выбираем учетную запись, которой нужно дать права на редактирование раздела, затем нажимаем «Применить»;

нажимаем на кнопку «Другие пользователи» и вводим учетную запись пользователя с помощью кнопки «Дополнительно» либо вручную;

- Работа с кустами нерабочего компьютера.

Подключив жесткий диск с нерабочего ПК на рабочий, можно получить доступ к определенным веткам базы данных:

в редакторе выбираем ветку и нажимаем меню «Файл» «Загрузить куст»;

в открывшемся окне выбираем файл куста на жестком диске с неработающего компьютера и задаем ему имя;

после загрузки куста могут быть проблемы с правами доступа, но решение этой проблемы описано в предыдущем пункте. Завершив работу с загруженным кустом, рекомендуется его выгрузить нажатием на меню «Файл» – «Выгрузить куст».

WinRM (WS-Management)

WinRM – это реализация открытого стандарта DMTF (Distributed Management Task Force) от Microsoft, которая позволяет управлять системами с помощью веб-служб. Углубляться в устройство технологии я не буду, а лишь кратко опишу, что необходимо для её использования.

Версия WinRM 1 и выше входит в состав операционных систем, начиная с Windows Vista и Windows Server 2008. Для Windows XP и Windows Server 2003 можно установить WinRM в виде отдельного пакета (см. ссылки).

Для того чтобы быстро настроить компьютер для подключений к нему используя стандартные порты и разрешив подключения административным учетным записям, достаточно выполнить команду:

Чтобы winrm не спрашивал подтверждения, можно добавить к вызову ключ -quiet. Узнать информацию о более тонкой настройке можно посмотреть встроенную справку winrm:

Если на управляемом компьютере работает веб-сервер, WinRM никак ему не помешает, хоть и использует по умолчанию стандартные порты HTTP. Он будет перехватывать лишь подключения предназначенные специально для него.

Что такое PsExec и PsTools

На самом деле, PsExec это всего лишь один из инструментов из пакета PsTools. Программа PsExec используется чаще всего, поэтому обычно упоминается она, но в данной инструкции будут рассмотрены как примеры использования PsExec, так и примеры использования других инструментов из пакета PsTools.

Состав PsTools:

- PsExec используется для удалённого выполнения команд или получения шелла (оболочки) на удалённой системе

- PsFile используется для вывода списка удалённо открытых файлов

- PsGetSid используется для отображения идентификатора безопасности для удалённого компьютера или пользователя

- PsInfo используется для получения подробной информации об удалённой системе

- PsKill используется для остановки процесса в удалённой системе по имени или идентификатору

- PsList используется для детального отображения процессов в удалённой системе

- PsLoggedOn используется для вывода списка зарегистрированных пользователей в удалённых системах

- PsLogList, используемый для отображения журналов событий на удалённых системах

- PsPasswd используется для изменения заданного пароля пользователя в удалённой системе

- PsPing используется для пинга из удалённой системы

- PsServervice используется для перечисления и управления службами Windows в удалённой системе

- PsShutdown используется для выключения, выхода из системы, приостановки и перезапуска удалённой системы Windows

- PsSuspend используется для приостановки и возобновления процессов в удалённой системе Windows

- PsUptime используется для отображения времени работы удалённой системы

Как копировать исполнимый файл с локального на удалённую систему

Выполнение команд в удалённой системе — очень полезная функция, но есть и другая полезная функция, которая облегчит работу системных администраторов и пентестеров. PsExec может использоваться для копирования исполнимых файлов из локальной системы в удалённую систему. Мы задействуем опцию -c для операции копирования. По завершении команд скопированный экземпляр будет удалён.

В этом примере мы скопируем cmd.exe. После завершения операции копирования в удалённой системе будет запущен cmd.exe.

.\psexec \\HACKWARE-SERVER -u Администратор -p Aa1 -c cmd.exe

Как мы видим, мы получаем оболочку cmd в удалённой системе.

С опцией -c можно указать любой файл.

Ещё один пример:

psexec \\J3BCD011 -c "Z:\files\ccleaner.exe” cmd /S

В последнем примере как использовать PsExec мы используем опцию -c для копирования программы ccleaner.exe на удалённый компьютер J3BCD011, а затем запускаем выгруженный файл с параметром /S, который говорит CCleaner включить тихую установку (не требует ввода пользователя). Добавление такого аргумента требует cmd.

Примеры

В этой статье я написала описание работы PsExec и дает советы по ее использованию:

Следующая команда запускает интерактивную командную строку:

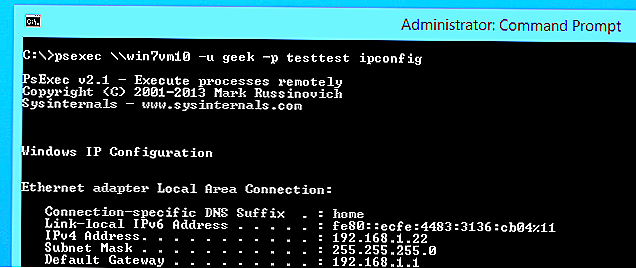

Эта команда выполняет IpConfig в удаленной системе с помощью коммутатора и отображает полученные выходные данные локально:

Эта команда копирует программу в удаленную систему и выполняет ее в интерактивном режиме:

Запустите Regedit в интерактивном режиме в системной учетной записи, чтобы просмотреть содержимое ключей SAM и SECURITY::

Чтобы запустить Internet Explorer как с ограниченными правами пользователя, используйте следующую команду:

Скачать PsTools(3,5 МБ)

PSTools

PsExec является частью растущего набора средств командной строки Sysinternals, которые помогают администрированию локальных и удаленных систем с именем PsTools.

Выполняется в:

- Клиент: Windows 8.1 и выше.

- Сервер: Windows Server 2012 и выше.