Ручная защита usb флешки от вирусов

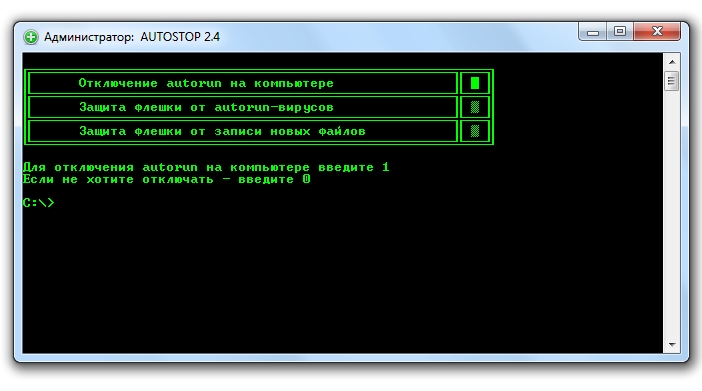

Действия, выполняемые перечисленными выше приложениями, легко проделываются вручную. Если программа для защиты флешки от вирусов выполняет это действие после нажатия на единственную кнопку, то вручную пользователю придётся совершить намного больше манипуляций.

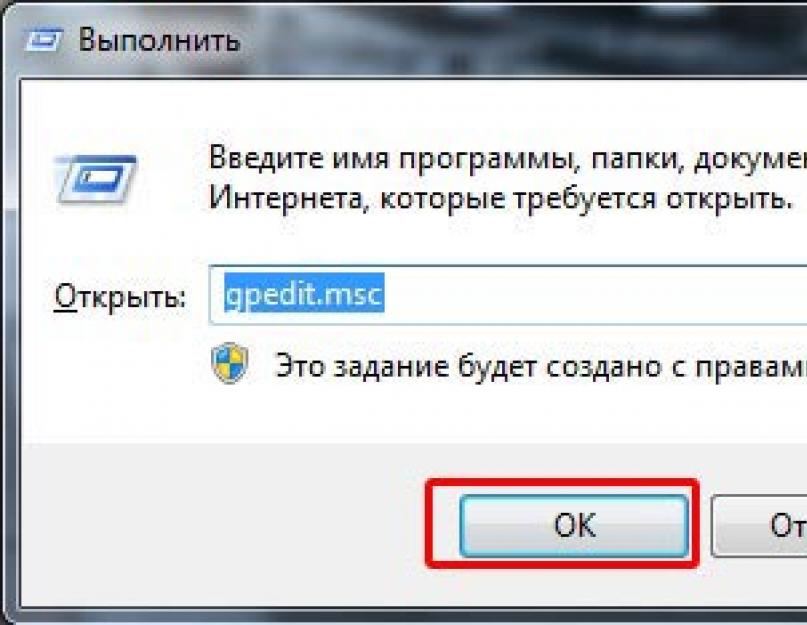

Отключение автозапуска

Известно, что вирусы проникают на ПК посредством запуска, прописанного в autorun.inf, исполняемого вредоносного файла. Для предотвращения этого действия необходимо деактивировать автоматический запуск USB-носителей. Но сначала рекомендуется проверить флешку на вирусы посредством штатного антивируса.

- Кликаем правой кнопкой по ее иконке и вызываем команду сканирования.

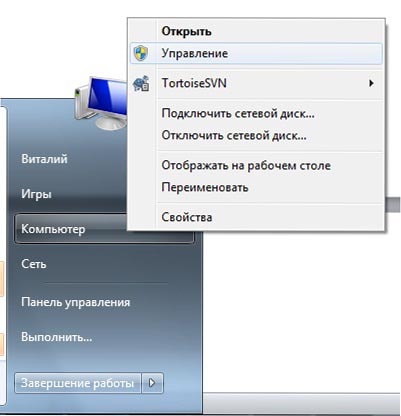

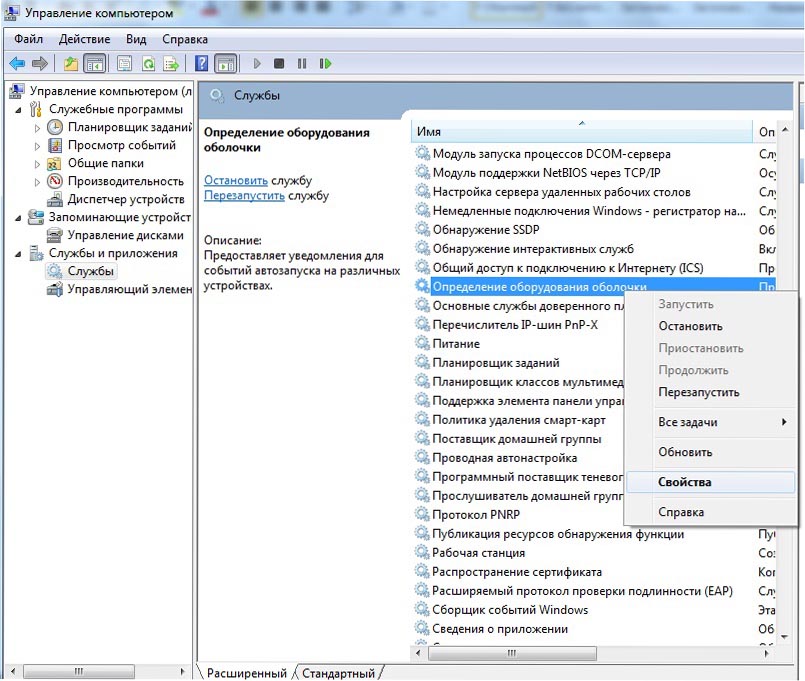

- По завершении процесса открываем контекстное меню директории «Мой компьютер» и выбираем «Управление».

- Переходим в пункт «Службы и приложения» и выделяем «Службы».

- Находим «Определение оборудования оболочки» и отключаем ее автоматический запуск.

- Вызываем контекстное меню службы и выбираем «Свойства».

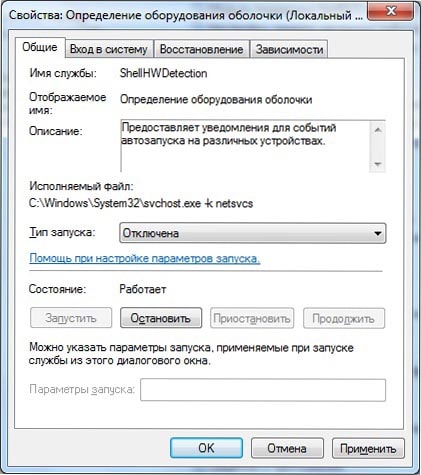

В строке «Тип запуска» выбираем вариант «Отключена», кликаем кнопку «Остановить» и жмем «ОК».

После выбора типа запуска нажимаем кнопку ОК

После этого автозапуск всех съемных устройств компьютера прекратится. Но предложенная защита автозагрузки неудобна, например, при использовании компакт-дисков, особенно со сложным и разветвлённым главным меню.

Предотвращение редактирования файла autorun.inf вредоносными приложениями

Защитить autorun.inf от внесения изменения можно и ручным способом, что немного дольше, чем выполнить процедуру программно. Рассмотрим действия, которое необходимо выполнить для совершения процедуры.

- Запускаем командную строку с привилегиями администратора компьютера.

- Идем в «Пуск», вводим «cmd» в поисковой строке, вызываем контекстное меню «cmd.exe» и жмем «Запустить от имени администратора.»

- Или заходим в раздел меню «Пуск» под названием «Стандартные» и запускаем командную строку аналогичным образом.

Набираем в командной строке cmd и запускаем от имени администратора

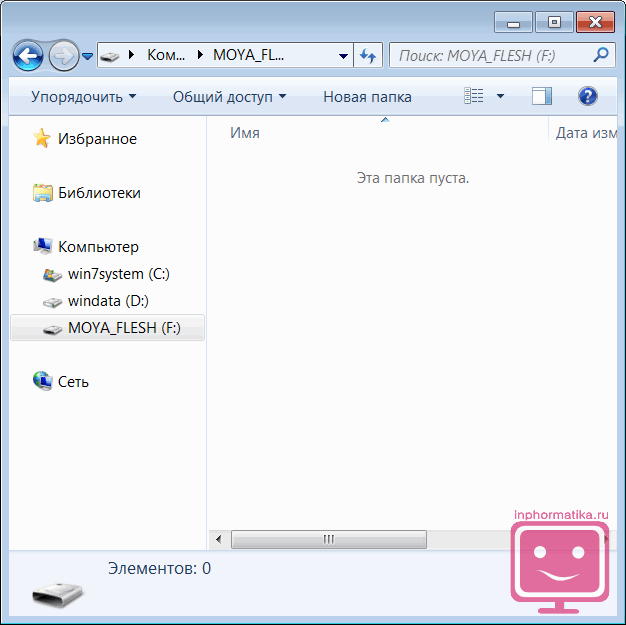

- В каталоге «Мой компьютер» смотрим дисковую метку накопителя (E:\).

- Прописываем следующие команды:

md е:\autorun.inf

attrib +s +h +r е:\autorun.inf

Помните, всё что вы делаете, вы делаете на свой риск и страх

Защита флешки от вирусов приложениями выполняется аналогичным образом.

Ручная защита usb от вирусов

Флешка с защитой сложным для новичка методом является самой надежной.

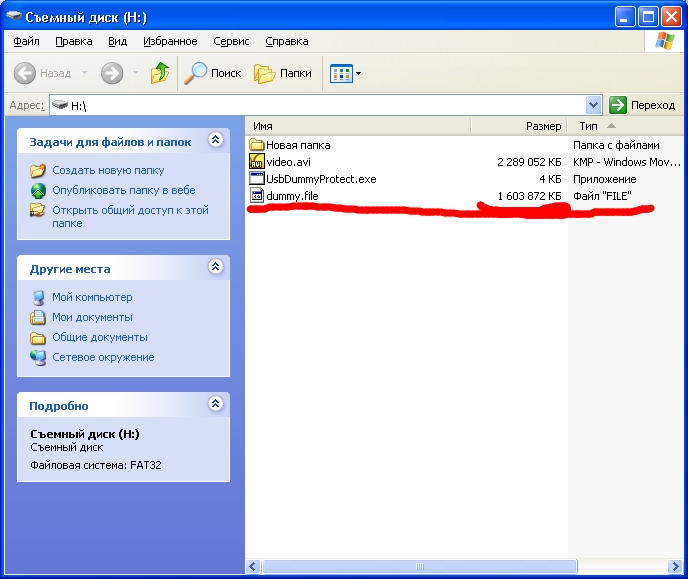

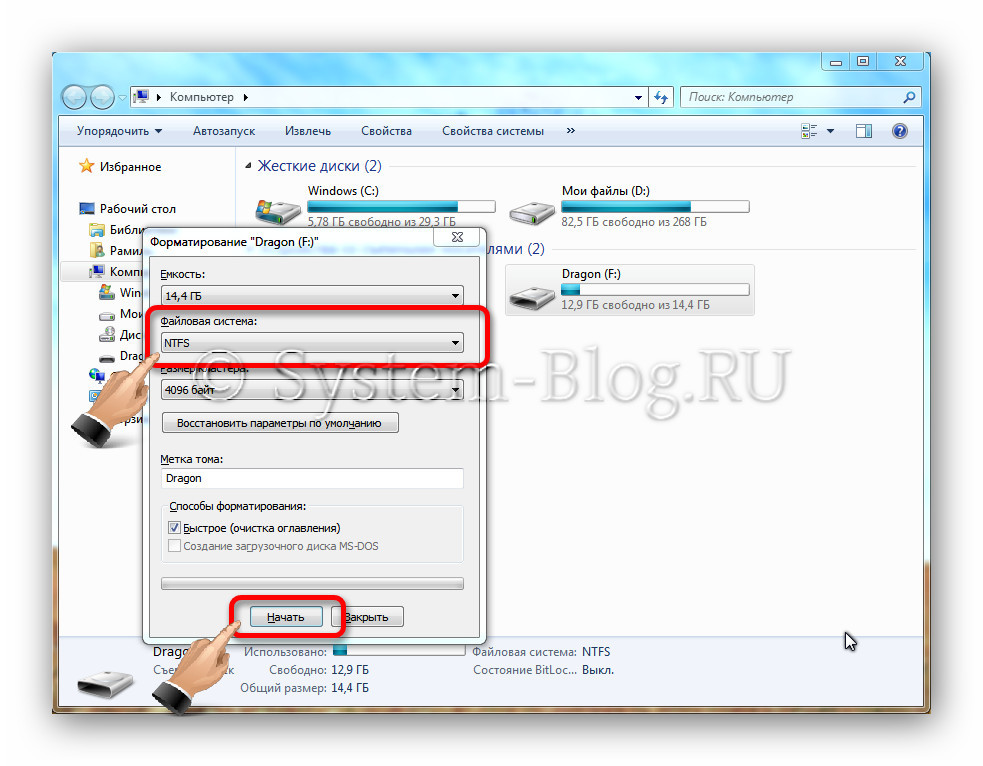

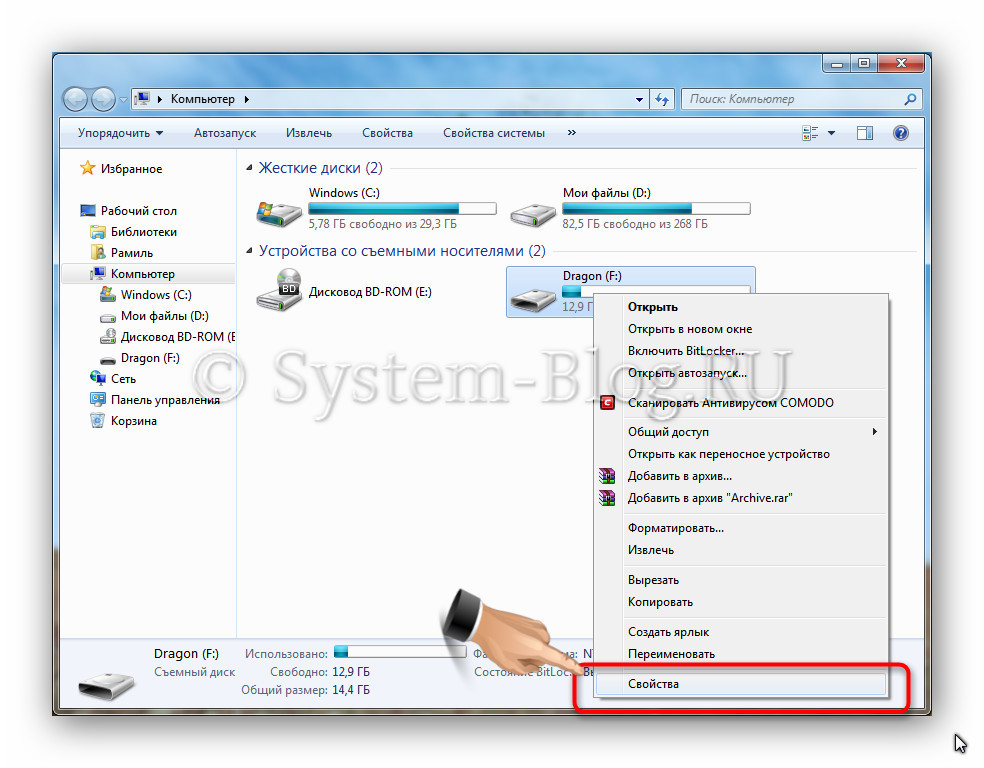

- Смотрим файловую систему накопителя в его свойствах.

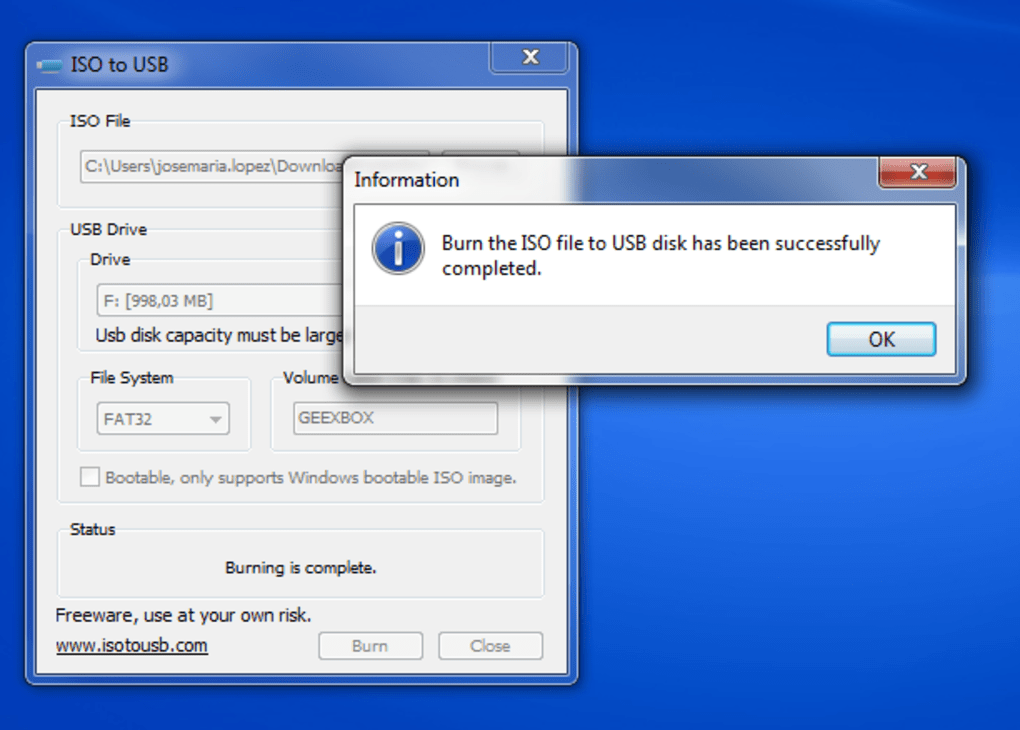

- Если это FAT32, то форматируем или конвертируем флешку в NTFS.

К защите USB-накопителя стоит отнестись серьёзно

- Создаем на носителе флешку для данных.

- Защищаем накопитель от записи для вредоносных приложений.

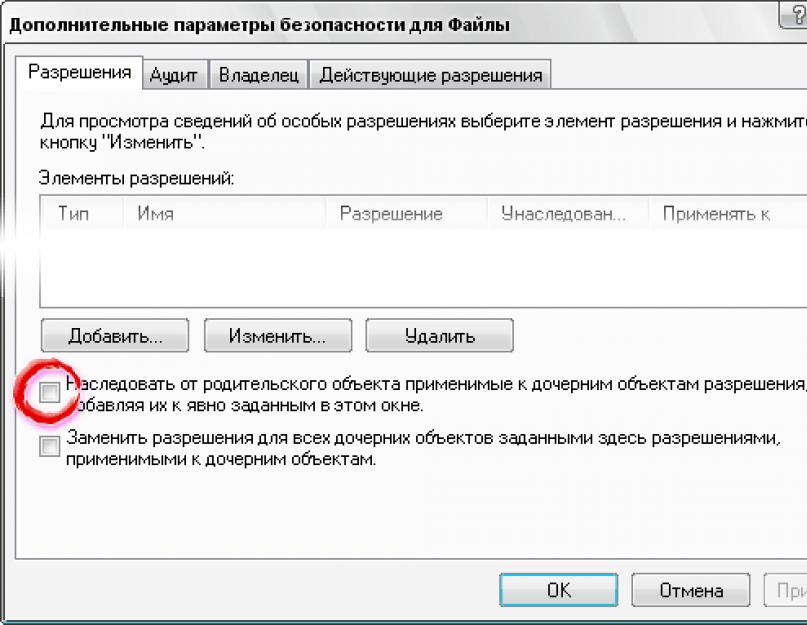

- Вызываем «Свойства» флешки и переходим на вкладку «Безопасность».

- Жмем «Изменить» и убираем флажки со всех элементов, кроме «Чтение» «Список содержимого папки».

- Жмем «Ок».

Настраиваем действие во вкладке безопасность

- Вызываем «Свойства» созданного каталога и переходим во вкладку «Безопасность».

- Жмем «Изменить» и проставляем флажки возле всех пунктов столбца «Разрешить».

- Жмем «Ок».

ПОСМОТРЕТЬ ВИДЕО

Существует еще один метод обезопасить себя от вирусов – защита паролем флешки, но в таком случае в значительной мере страдает производительность накопителя.

Теперь вы знаете, что надо сделать, чтобы защита флешки от вирусов была максимальной. Ну, а если остались вопросы, задаем их внизу статьи.

Как установить антивирус на флешку

Флешка Вы читаете статью

Антивирус для флешки — вещь нужная, так как сегодня практически у каждого есть флешка.

Зачастую на флешках хранятся важные для нас данные: курсовые, дипломные, отчеты, фото и прочее. И попадание на flash-устройство вирусов не сулит ничего хорошего. Только представьте, что один маленький вирус удалил ваш квартальный отчет, над которым вы, работали целую ночь или у вас вообще перестала открываться флешка…

Мало кто знает, что привычная всем флешка является вторым по масштабности распространителем компьютерных вирусов, после интернета!

К примеру: погостили вы у друга и между делом сбросили у него интересный фильм. Приходите домой, подключаете flash-накопитель к компьютеру и вирус пошел себе гулять по вашей системе, заражая все вокруг, а вы потом думаете: почему компьютер тупит или куда делись важные документы.

Антивирус для флешки — важный атрибут вашего накопителя

На самом usb-накопителе вирус не активен и как следствие практически неприметен. При

копировании зараженного файла (того же фильма) не всякий антивирус вычислит этого «злодея», а потом будет уже поздно…

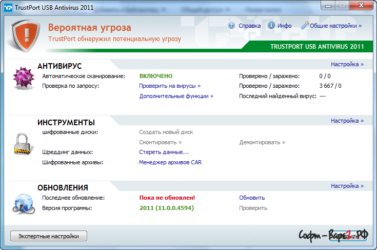

Данный продукт устанавливается непосредственно на флешку и защищает ее от попадания вирусов с инфицированного компьютера.

Установка

Давайте подробнее рассмотрим установку данной утилиты.

Подключаем flash-устройство к usb-порту компьютера. Запускаем установку trustport usb antivirus. В первом же окне выбираем удобный для нас язык (1):

Затем несколько раз жмем «Далее», соглашаемся с лицензией и попадаем в окно с выбором флеш-устройства для установки программы (2), выбираем свой накопитель и жмем «Далее»:

Нажимаем кнопку «Установить» и антивирус для флешки начинает свою инсталляцию:

После инсталляции стоит отметить галочкой пункт «Запустить трей Trustport» (3):

Если вы все сделали правильно, то увидите антивирус для флешки свернутый в трей (4):

Извлекаем наше flash-устройство и подключаем его обратно, значок флешки меняется на зеленое сердечко (5):

Это означает, что наш flesh-накопитель надежно защищен от коварных вирусов. Если мы на него зайдем, то увидим установленные файлы самого антивируса (6):

Запуск

Программа автоматически запускается при подключении вашего флеш-накопителя к компьютеру, это можно увидеть по иконке в трее (4).

Если такое не происходит – тогда зайдите на usb-флешку и откройте ярлык запуска программы (7). В редких случаях может возникнуть конфликт trustport usb antivirus с основным антивирусом компьютера.

Если это произошло – временно отключите главный антивирус — должно помочь :-).

Вот и все, антивирус для флешки установлен и ваше usb-устройство под защитой.

PS: Если требуется более серьезная защита — можете еще установить пароль на флешку.

USB-накопители с шифрованием – рекомендуемые модели

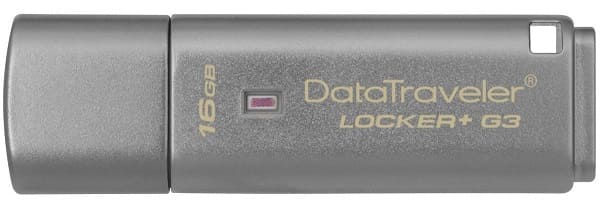

Kingston DataTraveler Locker+ G3 USB 3.0

Это пример хорошего флеш-накопителя с аппаратным шифрованием, который позволяет защитить доступ к файлам с помощью пароля. После десяти неправильных попыток ввести пароль, память блокируется и формат обновляется.

Предлагается также функция автоматического резервного копирования, благодаря решению USBtoCloud компании ClevX, которое обеспечивает доступ с любого места. Благодаря USB 3.0, флешка обеспечивает передачу данных со скоростью до 40 Мб/сек для записи и до 135 Мб/сек для чтения и совместима с большинством настольных компьютеров и ноутбуков.

Ее преимуществом также является прочный металлический корпус. В углу корпуса находится ушко, которое позволяет прикрепить флешку к ключам, что снижает риск ее потери. Вы можете выбрать одну из нескольких версий – от 8 до 64 Гб.

Kingston DataTraveler 2000 USB 3.0 AES Encrypted

Гораздо более высокий уровень безопасности может предложить Kingston DataTraveler 2000 – флэш-накопитель с аппаратным шифрованием в режиме XTS и 256-битным стандартом AES. Его отличает встроенная клавиатура для ввода пароля, что оказывает дополнительное влияние на защиту данных. Десять неудачных попыток приводят к полной блокировке памяти.

Сертификация по стандарту FIPS 197 означает, что память соответствует требованиям, часто предъявляемым ИТ-отделами компаний. Очень полезной функцией может быть “ПИН-код администратора”, который позволяет админу получить доступ к флэш-накопителю и назначить новый ПИН-код, если пользователь забыл предыдущий.

Вторая функция – “Доступ только для чтения” – администратор может предоставить пользователю накопитель, содержимое которого хранится в режиме “только для чтения”.

Производитель также позаботился о прочной конструкции, устойчивой к воздействию пыли и воды (IP75) и низких и высоких температур.

Kingston DataTraveler Vault Privacy 256bit AES Encrypted

Флешка работает в стандарте USB 3.0, поэтому гарантирует быструю передачу данных. Самое главное, конечно же, ее защитные функции для хранящихся на ней данных.

Прежде всего, стоит отметить, что содержимое данных защищено 256-битным AES, которое соответствует корпоративным стандартам безопасности. Память флэш-накопителя защищена паролем, который отвечает нескольким требованиям, повышающим его надежность. Если ввести неверный пароль 10 раз, память будет отформатирована.

Накопитель также имеет режим “только для чтения”, в котором отдельные файлы доступны только в нем, чтобы помочь избежать угроз вредоносного ПО.

Преимуществом этой флешки является также прочный алюминиевый корпус и водонепроницаемость.

Как происходит заражение — что делает вирус

Типичное поведение autorun-вируса:

- Копирование себя в папку Recycler или куда-нибудь еще на флешке.

- Дублирование себя по всей флешке, называя его именами находящихся там папок (или создание ярлыков на свою копию, что почти одно и то же).

- Установка атрибутов «скрытый» и «системный» на файлы и папки, чтобы скрыть настоящие папки от взора пользователя и подсунуть свои копии или ярлыки на вирус вместо них (см. пункт 2).

- Создание файла autorun.inf в корневой папке флешки (той, которую вы видите, открыв флешку).

Если открыть такую псевдопапку или просто нажать по значку флешки в Моем компьютере, запустится вирус, который постарается прописать себя в системе. Запущенный вирус будет проверять, какие флешки вы вставляете в USB-порт компьютера и записывать себя на них.

Дополнительно вирус может отредактировать файл hosts (о починке файла hosts смотрите здесь), чтобы вместо ваших любимых сайтов появлялось требование отправить СМС. Также может выскакивать баннер на экране, опять-таки с требованием заплатить деньги или еще каким-либо угрожающим названием. Вирус может украсть пароли, введенные в браузере и других программах, а также другую полезную для злоумышленника информацию (такие вирусы называют «троянами»).

Заражение через съемные носители

Еще один путь проникновения вирусов и троянов на ваш компьютер — съемные носители информации. Среди них CD- и DVD-диски и флешки раз-личных форматов. Основная проблема при использовании съемных носителей то, что при их подключении (установки CD- или DVD-дисков в привод или соединении флешки с разъемом USB) происходит автоматическое чтение служебной информации носителя, что уже может способствовать заражению компьютера вирусом. Однако такие случаи редки.

Как вирусы проникают на компьютер

А вот более распространенный вариант запуска вируса без вашего участия — автозапуск. Такая функция предусмотрена и в операционной системе Windows, и в Linux. Она проявляет себя в том, что при установке диска или флешки у вас на экране появляется окно с запросом, что делать с содержимым носителя, если оно разнородно (то есть присутствуют файлы разного формата). Вам предлагается выбрать программу для отображения файлов, хранящихся на диске или флешке. Либо сразу при установке диска в привод запускается записанная на нем игра или фильм.

В принципе, эта функция удобна и облегчает работу неопытных пользователей, но таит в себе угрозу бесконтрольного заражения компьютера. Периодически случаются целые эпидемии вирусов, распространяемых через автозапуск.

Поэтому первая же рекомендация по борьбе с такими вирусами — отключение функции автозапуска. Вторая — всегда проверяйте диски (даже лицензионные) при первом использовании, а флешки — каждый раз, когда они побывали в другом компьютере. Не доверяйте словам друзей или партнеров, говорящих «у нас все чисто»! Они и сами могут многого не знать о вредоносе, который расплодился на их компьютерах.

В этой статье, я попытался рассказать как вирусы проникают на компьютер. О том как определить, что вредоносная программа проникла на ваш компьютер, читайте в статье Признаки заражения компьютера.

Защищаемся от вирусов с внешних носителей (AVZ)

Глобально, есть два пути: программный (установка и использование утилиты Antirun) и ручной, т.е путём изменения системных настроек (отключение автозагрузки, используя AVZ). Каким из них воспользоваться — решайте сами. В принципе можете сразу и тем и тем, но не факт, что эффективность будет выше.

Начнем с первой части, а именно с использования AVZ в целях отключения загрузки с внешних носителей.

-

- Распаковываем архив с ней куда-нибудь, куда вам удобно

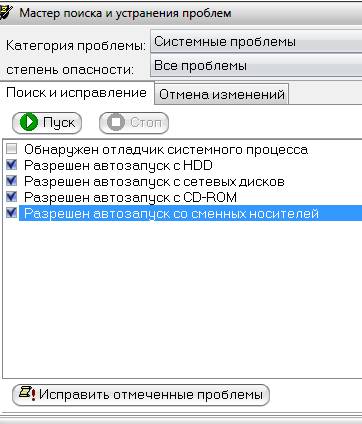

- Следуем в папку, куда мы распаковали программу и запускаем avz.exe. Жмем «Файл» — «Мастер поиска и устранения проблем».

- Выставляем «Категория: Системные проблемы» и «Степень опасности: Все проблемы», а затем жмем кнопочку «Пуск». Если раньше Вы никаких хитрых действий не делали, то программа найдет четыре нужных нам (помимо прочих) пункта, а именно:

- Разрешен автозапуск с HDD

- Разрешен автозапуск с сетевых дисков

- Разрешен автозапуск с CD-ROM

- Разрешен автозапуск со сменных носителей

Все эти пункты мы с Вами методично отмечаем галочками (по желанию можете не ставить галочку, связанную с CD-ROM, если Вам критична автозагрузка с оных) и жмакаем в «Исправить отмеченные проблемы»

После оной операции рекомендую перезагрузить компьютер.

Первые признаки заражения вирусами. Чем опасен автозапуск

На flash-устройствах, в отличие от CD и DVD

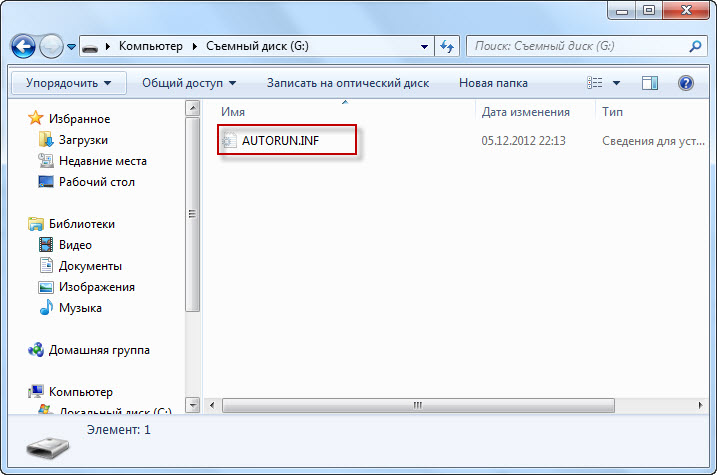

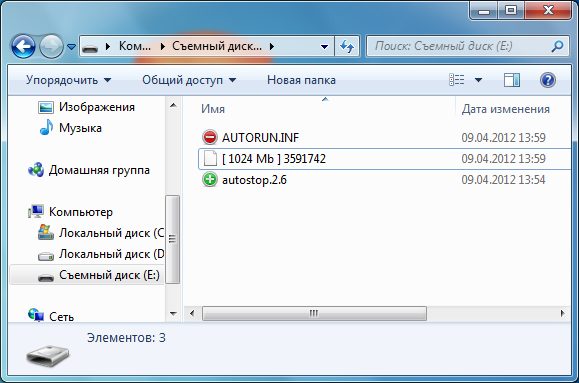

, можно производить любые файловые операции, вплоть до форматирования. Итак, вирус копируется на флешку. Первым признаком этому — появившийся в корне диска файл autorun.inf.

Как только вы вставите носитель в USB

-разъем, срабатывает механизм автозапуска. По двойному нажатию на значок флешки в Проводнике запускается приложение, путь к которому был указан в autorun.inf. Вирус загружается в оперативную память и копирует файлы в системную область диска. Вычислить программу в процессах диспетчера задач чаще всего невозможно, так как вирусы маскируются под важные процессы: services.exe, lsass.exe и т. п, без которых ОС не может работать в принципе.

Заражение происходит мгновенно и незаметно для пользователя. Взять, например, действия вируса Trojan-Downloader.Win32.VB.hkq. Все папки на flash-устройстве он делает скрытыми и заменяет их одноименными исполняемыми файлами. Если в Проводнике отключен показ расширения файлов, отличить файл от каталога невооруженным глазом невозможно, поскольку exe-файлам присваиваются значки с изображением папок Windows.

При самостоятельном поиске следов деятельности вируса, первым делом, нужно включить показ скрытых файлы. Для этого идем в Проводник Windows и в меню Сервис -> Свойства папки, во вкладке “Вид”, в дополнительных параметрах, выставляем флажок “Показывать скрытые файлы и папки”.

Если после этого в корне диска вы увидите файл autorun.inf, то это верное свидетельство того, что ваша флешка инфицирована. Кроме того, на диск записываются папки и файлы с названиями, которые создавали явно не вы. Какие файлы нужно удалить в обязательном порядке:

- файлы autorun.*, где * – это любое расширение файла;

- неизвестные файлы с расширениями.inf .com .sys .tmp .exe;

- папки RECYCLER

или RECYCLED

.

Совет

: если вы хотите стереть с флешки зараженный файл, а он никак не удаляется, воспользуйтесь программой Unlocker.

Не факт, что данный способ поможет вам справиться с задачей, но может «очень повезти», и вирус не восстановится.

Будьте внимательны: безбоязненно можно удалять только те файлы, которые не составляют для вас никакой важности. В то же время, копировать данные к себе на компьютер мы не рекомендуем, т

к. во вложенных папках могут содержаться инфицированные данные. Убедитесь, чтобы в папках не было файлов с непонятным расширением, поскольку вирус может заменить папки исполняемыми файлами и скрыть их от ваших глаз. В Проводнике нужно выставить показ расширения файлов: меню Сервис -> Свойства папки, вкладка “Вид”, в дополнительных параметрах убрать флажок “Скрывать расширения для зарегистрированных типов файлов”.

Может возникнуть проблема с атрибутами файлов, а именно: не отображаются скрытые файлы, даже если включить их показ. Это еще одна проделка вирусов. Откройте реактор реестра и в ключе CheckedValue ветви замените значение «0» на «1».

Для надежности флешку можно отформатировать. Никакой пользы, однако, от этого не будет: удаляйте/не удаляйте, а при следующей вставке флешки вирус, подобно Фениксу, возродится.

Есть один способ защитить носитель от некоторых autorun-вирусов. Он достаточно прост и, по отзывам пользователей на software-форумах, позволяет вообще забыть о данной проблеме (но это ложное рассуждение). На флешке нужно создать папку (именно папку!) autorun.inf. В таком случае операционная система, теоретически, не разрешит ни одному процессу создать одноименный файл. Но есть вирусы «похитрее», которые обходят данный тип защиты, удалив каталог и перезаписав вместо него файл autorun’а. Поэтому и описанный способ, увы, бесполезен, т. к. он не полностью застрахует от проникновения вирусов на флешку…

Как видите, мы перечислили несколько советов, но каждый из них по отдельности безуспешен. Вообще, механизм поиска вирусов достаточно сложен, и ручное удаление и защита — это подчас рутинное и безуспешное занятие. К тому же, если вы не достаточно опытный пользователь, вы рискуете удалить «что-то не то»

Ошибочное удаление важного системного файла или ключа в реестре может обернуться плачевно. Но — должны вас обрадовать! Совсем не обязательно вручную удалять вирусы

Существуют программы куда более эффективные, чем наши мероприятия.

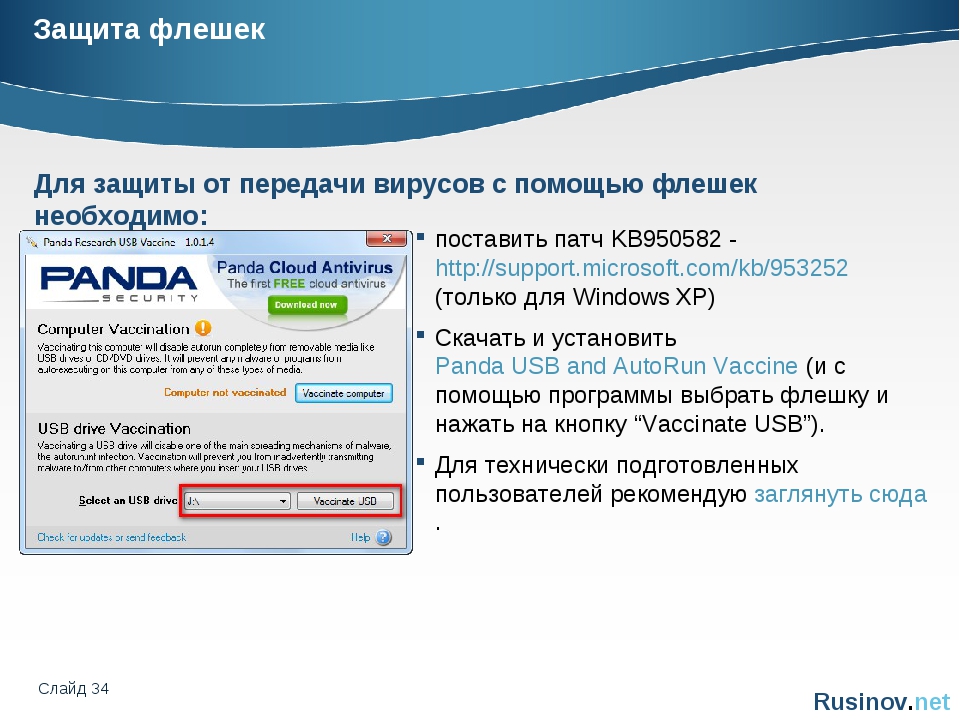

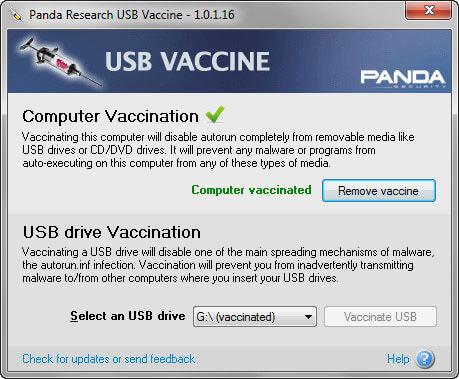

Вакцинирование флешек

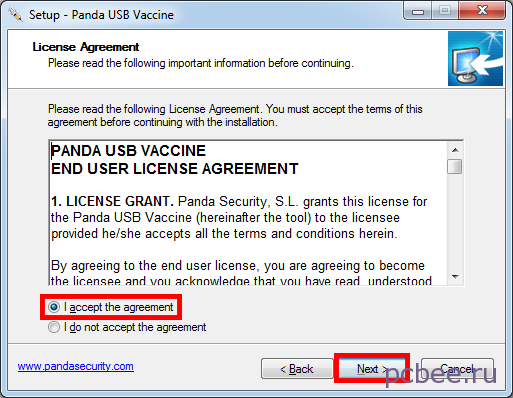

После установки программы Panda USB Vaccine, ее можно быстро запустить из системного лотка.

Программу можно запустить из системного лотка

Программу можно запустить из системного лотка

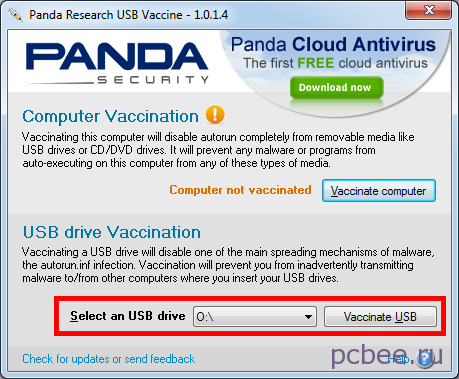

После запуска, Panda USB Vaccine сообщает, что компьютер не вакцинирован (Computer not vaccinated). Если на вашем компьютере установлен бесплатный антивирус, то есть смысл нажать на кнопку Vaccinate computer (Вакцинировать компьютер). В этом случае, будет отключен автозапуск флешек и компакт-дисков. В конкретном случае, я не стал проводить вакцинирование компьютера, так как на нем установлен антивирус Kaspersky Internet Security, который сам в состоянии позаботиться о безопасности компьютера.

Что касается флешки, то ее обязательно надо вакцинировать. Дело в том, что флешку периодически приходится подключать к чужим компьютерам, многие из которых оставляют «сюрпризы». Часто, после подключения к зараженным ПК, на моей флешке все папки превращаются в ярлыки или вообще исчезают все файлы и папки.

Для вакцинации флешки, выбираем необходимое устройство (если к компьютеру подключено несколько флешек) Select an USB drive и нажимаем кнопку Vaccinate USB.

Выбираем флешку и проводим вакцинацию

Выбираем флешку и проводим вакцинацию

В результате вакцинации, на флешке будет создан файл AUTORUN.INF, который защищен от изменения. Дело в том, что вирусы очень любят файл AUTORUN.INF, который размещен в корневом каталоге флешки. Они вносят в него изменения и после подключения зараженной флешке к незащищенному компьютеру, происходит заражение ПК. После вакцинации, вирусы не смогут изменять AUTORUN.INF, соответственно, можно с более спокойным сердцем подключать свою флешку к чужому компьютеру.

Антивирусное ПО для флешек

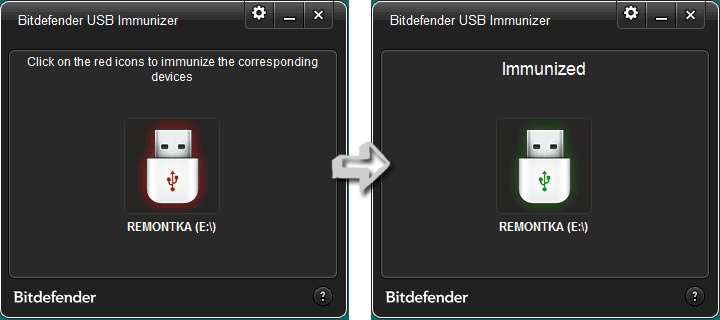

Bitdefender USB Immunizer (рекомендуется)

Вредоносное ПО на базе автозапуска является одной из самых злобных электронных угроз в мире. Появившись еще в эпоху Windows XP, функция автозапуска быстро стала основным средством заражения для многих киберпреступников.

Программное обеспечение USB Immunizer является ответом Bitdefender на эту огромную и постоянно растущую проблему. Программное обеспечение отключает угрозы автозапуска, прежде чем они смогут получить доступ к вашему компьютеру. После того, как программа установлена, она будет регулярно проверять наличие новых USB-устройств хранения данных, иммунизируя их на месте.

Если вы подключите зараженный USB-накопитель, ваш компьютер не будет автоматически выполнять вредоносный код, хранящийся на нем. Параметр «Иммунизация компьютера» отключает запись реестра, связанную с автозапуском. Таким образом, съемное запоминающее устройство (кроме дисков CD и DVD ROM) не сможет запускать вредоносные программы при подключении. Он также защищает каждый системный раздел с помощью специально созданного файла autorun.inf.

Иммунизатор USB доступен на английском, испанском, португальском, арабском, тайском, вьетнамском, польском, фарси, немецком, французском и румынском языках. Программное обеспечение считывает текущее местоположение пользователя в настройках «Регион и язык» и автоматически загружает соответствующий языковой файл.

Загрузите полную версию Bitdefender Antivirus для максимальной защиты

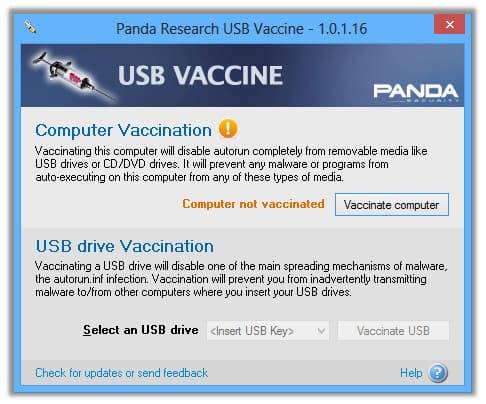

Panda USB Vaccine (рекомендуется)

Вакцина Panda USB – это бесплатная утилита, которая отключает функцию автозапуска с USB-накопителей, предотвращая заражение вашего компьютера вредоносным ПО.

Когда это программное обеспечение будет установлено на USB-накопителе, оно навсегда заблокирует файл autorun.inf и предотвратит его чтение, создание, удаление и изменение. Таким образом, Windows не сможет автоматически выполнить любой вредоносный файл, который может быть сохранен на флэш-диске.

Затем вы можете использовать USB-накопитель обычным способом для копирования, перемещения или удаления файлов.

Программное обеспечение отлично работает на USB-накопителях FAT и FAT32. Как быстрое напоминание, USB-накопители, которые уже были привиты, могут быть возвращены в предыдущее состояние только путем форматирования. Пользователи также могут управлять программным обеспечением через командную строку.

Мы также рекомендуем загрузить антивирус Panda (скидка 50%), что удвоит вашу безопасность USB-здоровья.

ClevX DriveSecurity

DriveSecurity – это мощное антивирусное решение, предназначенное для пользователей, которые часто передают различные файлы, например изображения, музыку, видео, через USB-накопители. Инструмент удаляет вредоносное ПО в зародыше, удаляя его перед переносом зараженных файлов на ваш диск. Таким образом, ваш USB-накопитель всегда свободен от вредоносных программ.

DriveSecurity обнаруживает широкий спектр угроз, включая вирусы, руткиты, черви и шпионское ПО.

Функции антивируса USB ClevX DriveSecurity:

- Работает с любым USB-накопителем

- Автоматическое сканирование и удаление вирусов

- Не требуется установка хоста

- Зашифрованные защищенные диски компаньона.

DriveSecurity доступен по годовой подписке за 8,50 долларов США за один диск. Годовая подписка на 3 диска стоит $ 17,00.

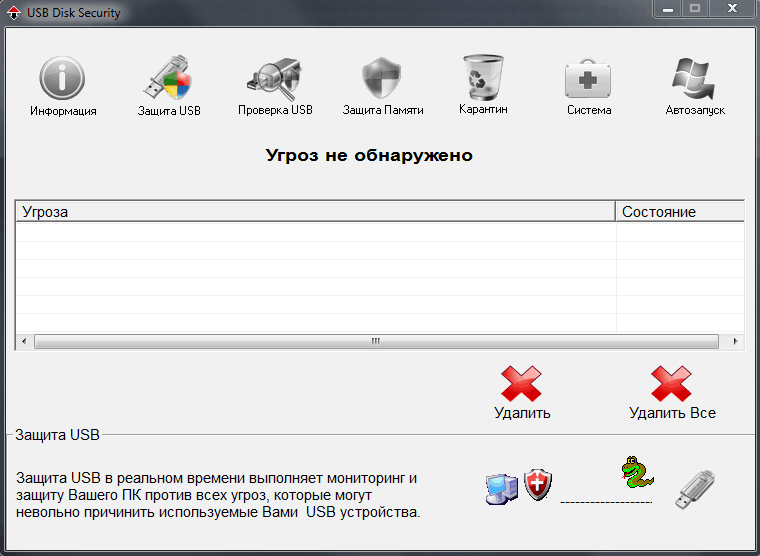

USB Disk Security

Эта программа обнаруживает любой вирус до того, как он заражает вашу карту памяти, а затем и всю вашу систему.По своей природе флешки подвержены инфекциям. Часто пользователи подключают их к различным компьютерам, и это увеличивает высокий риск заражения.

После установки USB Disk Security автоматически запускается при каждом подключении флэш-накопителя к компьютеру, проверяя наличие инфекций. USB Disk Security также имеет USB-сканер и различные варианты ремонта. К сожалению, эти функции недоступны в пробной версии.

USB Disk Security обеспечивает высокий уровень защиты от любых вредоносных программ. Он защищает ваш компьютер от кражи данных и случайного разглашения конфиденциальной информации, предотвращая кражу ваших данных посторонними лицами. Этот инструмент также совместим с другими антивирусными программами и не замедляет работу компьютера.

Когда вы минимизируете его, USB Disk Security будет тихо работать в панели задач. Ограничения пробной версии немного разочаровывают. Программа очень эффективна при сканировании вставленных флешек, и мы действительно думаем, что стоит проверить это.

В этом списке представлены 4 лучших антивирусных решения для USB-накопителей. Все эти программы легкие, автоматические и совместимы с полноценным антивирусом.

Куда пропали мои файлы?

Если флешка уже заражена или вы её вставили в зараженный определенным вирусом компьютер, то чаще всего информация, которая содержалась на ней таинственным образом исчезает. Да, есть такие вирусы-убийцы, которые форматируют носитель подчистую — и тогда ничего восстановить уже нельзя, но чаще всего вирус только делает определенные изменения в атрибутах -h (скрытый) и -s (системный) файлов и папок и по этой причине они становятся невидимы.

Файлы невидимы, однако они существуют!

Файлы невидимы, однако они существуют!

Соответственно, чтобы вернуть их на экран необходимо сделать обратный шаг — восстановить атрибуты. Для решения этой проблемы есть несколько вариантов. Какой из них лучше — выбирайте сами.

Ошибка в Rufus: Доступ к устройству запрещен

Если вы видите ошибку Доступ запрещен при создании USB-накопителя, это означает, что внешняя программа мешает Rufus получить доступ к накопителю, и вам нужно выяснить, какая именно это программа. Для начала вы можете взглянуть на список программного обеспечения, с которым Rufus не совместим, помня, что этот список далеко не полный.

- ASUS USB 3.0 Boost Storage Driver

- Avira Antivirus

- Bit Defender Client Security

- Windows Defender’s Controlled Folder Access

- Defraggler

- ESET Anti Virus

- Explorer++

- Ext2Fsd

- G DATA Antivirus

- Genie Timeline Backup Pro

- IObit MalwareFighter (seems to use BitDefender Engine)

- MBR Filter

- Open Hardware Monitor

- Panda USB vaccine

- Paragon ExtFS for Windows / Paragon HFS+ for Windows

- RealPlayer Cloud

- Sophos Endpoint Protection

- Sophos Intercept-X

- Trend Micro OfficeScan

- USB Drive Letter Manager (USBLDM)

- Windows’ ReadyBoost.

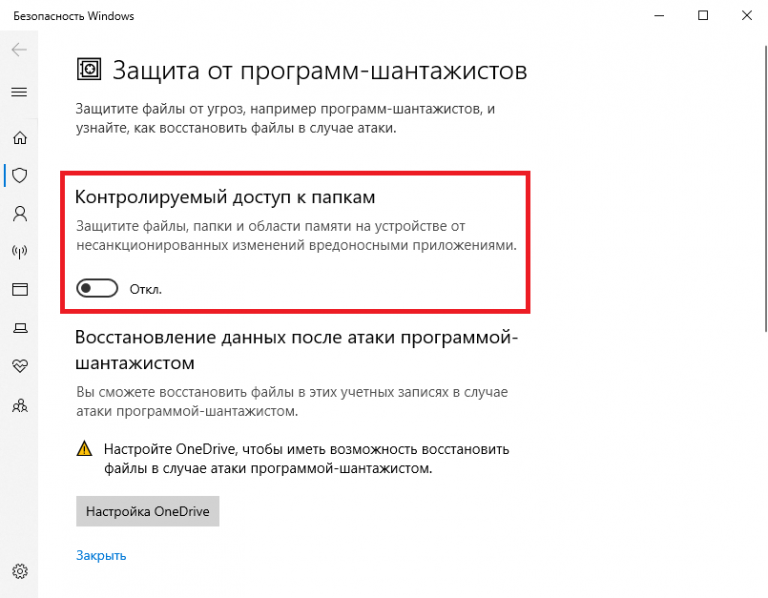

Также следует отметить, что, как и в случае с несовместимым списком выше, если вы используете последнюю версию Windows 10 и включили функцию контролируемого доступа к папкам, вам придется отключить ее, чтобы иметь возможность использовать Rufus, поскольку вся суть этой функции заключается в том, чтобы предотвратить запись приложений на диски за пределами местоположения выполняемой программы.

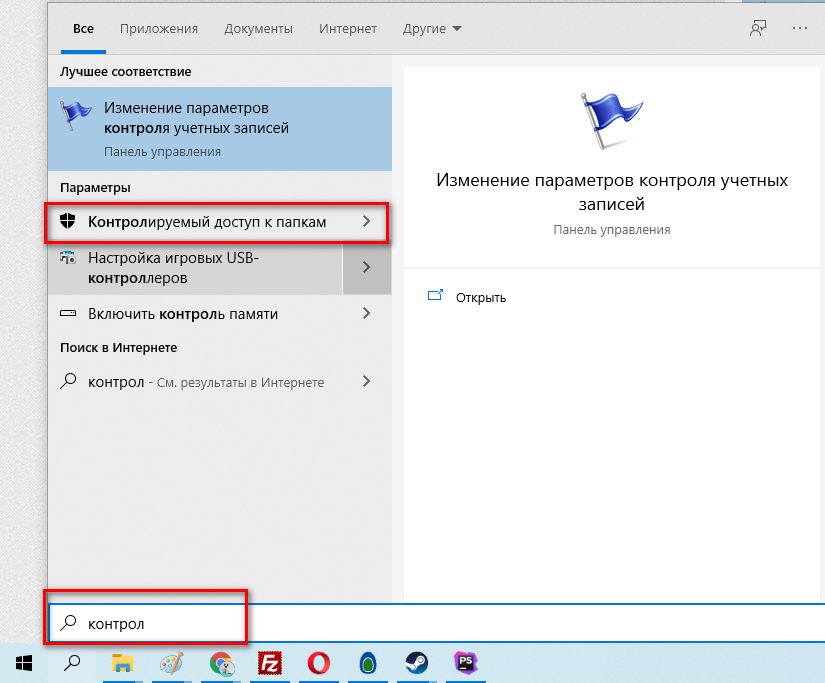

Как отключить функцию контролируемого доступа?

В поиске введите контролируемый доступ к папкам.

Перейдите в утилиту и выключите галочку включения.

Отключение контроллируемого доступа к папкам

Почему Rufus не может переразметить и переформатировать диск? Microsoft контролирует данные операции, они добавили исключение для родных утилит Windows.

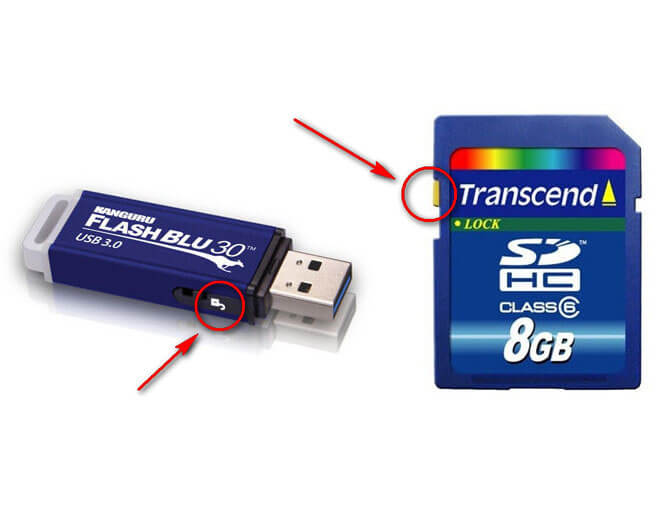

Проверьте кнопку записи на флешке

На SD-картах и некоторых USB-накопителях есть переключатель, используемый для отключения / включения режима записи на накопитель. В этом случае защита флешки или микро-флешки (карты памяти) от записи обеспечивается механически.

На корпусе флешки или карты памяти есть специальный переключатель с надписью «Lock» с изображением замка. Переведите переключатель в другое положение, а затем проверьте работу флешки на компьютере.

Советы для защиты компьютера от вирусов

Отключение автозапуска

Поскольку большинство опасных программ используют автозапуск, то отключив данную функцию мы деактивируем большую часть из них.

Откройте меню Пуск и сделайте клик правой кнопкой мышки по разделу «Компьютер». В контекстном меню нужно выбрать «Управление» (делается от имени Администратора).

В левой части нового окна выбираем раздел «Службы». А в правой, среди списка служб, находим «Определение оборудования оболочки». Теперь кликаем правой кнопкой по данной службе и нажимаем на «Свойства».

В окне свойств, напротив пункта «Тип запуска» выберите значение Отключен. После этого нажмите на Остановку и примените выполненные настройки. Для того, что бы изменения вступили в силу, необходимо выполнить перезагрузку компьютера.

Данный метод очень эффективен, хотя и обладает и минусом. Например, если будете запускать диск с игрой (программой, фильмом), то установка не запустится автоматически. Для запуска придется открывать сам диск, искать файл запуска и только потом уже выполнять установку. С одной стороны, это не такая уже и большая сложность, ведь система так будет намного защищеннее, с другой — придется делать много лишних действий, если Вы часто устанавливаете софт с дисков.

Создаем свой autorun.inf

Думаю, что многие знают о невозможности создания двух файлов с одинаковым именем в одной папке. Мы этим как раз и воспользуемся! Если создать свой файл autorun.inf и установить его возможным только для чтения, можно воспрепятствовать попаданию чужого файла автозапуска на флешку. Данный способ хорош, но не так эффективен как предыдущий. Многие вирусы научились удалять данный файл и создавать свой, что уже не радует.

Но не стоит опускать руки, если флеш-носитель имеет файловую систему FAT, есть возможность создать папку с именем autorun.inf, которую невозможно удалить.

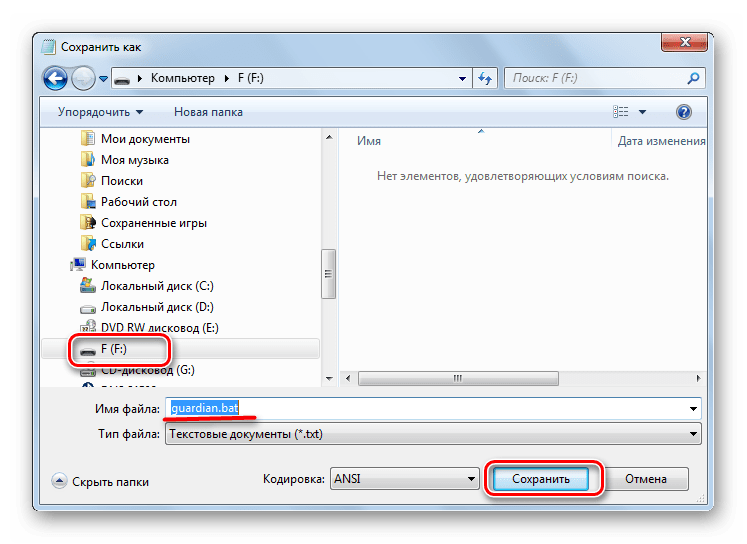

Для этого создаем специальный файл bat. Что бы это сделать, откройте блокнот (в меню Пуск → Все программы → Стандартные) и нажмите сохранить как. Сохраните этот файл в удобное место, задав для него расширение .bat и затем скопируйте, в этот же файл, такой программный код:

attrib -s -h -r autorun.*

del autorun.*

«\\?\%~d0\autorun.inf\name..\»

attrib +s +h %~d0\autorun.inf

Сохраните файл и сделайте его копию на флеш-носитель. Там же, на флешке, запустите его. После этого появится папка с именем Autorun.inf, которую невозможно удалить.

Конечно, такой метод может выполнить защиту от заражения только с Вашей флешки, но все еще остается опасность заразиться с любой другой. А еще, это не сработает, если на флешке стоит файловая система NTFS. Обычно такие флешки имеют объем более четырех гигабайт.

USB_Tool 1.3

Разработчик: AoN (А.Ю. Шабалин). Размер дистрибутива: 675 Кбайт. Условия распространения: Freeware. Веб-сайт:

По умолчанию программа USB_Tool не ведет лог выполненных защитных мероприятий, но вы можете активизировать этот параметр в ее «Опциях». Достоинством этого приложения является то, что оно позволяет реанимировать большой список параметров и сервисов ОС Windows в случае вирусной атаки. В его меню «Настройка ОС / Восстановление ОС» вы сможете буквально одним щелчком мыши вернуть возможность пользоваться стандартной функцией «Восстановление системы», а также штатным установщиком приложений Windows Installer в случае их утраты под воздействием вредоноса. По силам программе USB_Tool восстановить опцию загрузки системы в «Безопасном режиме», а также видимость скрытых файлов, если эти и многие другие системные опции будут заблокированы в результате вирусной атаки

Предусмотрен и режим «Быстрого восстановления», пользоваться которым нужно осторожно

Равно как и возможностью отключения некоторых функций майкрософтовской системы, дабы ими не смог воспользоваться злоумышленник. В частности, на закладке «Настройка ОС» вы можете запретить открытие «Редактора реестра», «Диспетчера задач», контекстного меню Проводника и отказаться от много другого, что грозит стать средством воздействия на систему со стороны хакеров. По той же причине при содействии команд в разделе «Поддержка устройств USB» отключите, если в том возникнет необходимость, съемные диски, аудиоустройства и принтеры.

Собственно, главная задача USB_Tool, как следует из ее названия, и есть обеспечение безопасности ПК при использовании такого рода носителей цифровых данных. Хотя по умолчанию контролирует она на всякий случай и стационарные диски тоже. Если данная программа обнаружит подозрительный autorun.inf, то сразу же предложит его удалить. Можно, хотя и нежелательно, отказаться от обращений, выбрав «Автоматическую обработку». В этом случае утилита сама в соответствии с заданными вами в «Опциях» параметрами удалит или переименует сомнительный объект. Разрешается также задать вариант «Пропустить», но его активизация равносильна отказу от защиты от autorun-вирусов, что делать, естественно, не следует. Не стоит и отказываться от функции создания в «Карантине» резервной копии стираемого autorun.inf. Она пригодится, если будет удален совершенно безобидный его вариант, которым вы хотели бы пользоваться.

Если же режим автозапуска не нужен, откажитесь от него нажатием кнопки «Применить» в нижней части окна на странице «Иммунизация». Второй вариант доступен в верхней половине этой закладки — там пользователю предлагается заблокировать саму возможность появления в корневом каталоге дисков файла autorun.inf. Для этого, как и вышеупомянутая программа Ninja Pendisk!, USB_Tool создаст неудаляемый каталог с соответствующим названием. Подготовить его утилита может и на локальных, и на съемных носителях. При необходимости от этого вида защиты и отключения автоматического запуска файлов вы можете отказаться, воспользовавшись кнопками «Отменить». Делать это, понятно, не стоит, поскольку ПК окажется незащищенным от autorun-вредоносов.

Итог

В принципе, любой из выше представленных методов устанавливает защиту на самом высоком уровне и в полной мере решает вопрос того, как защитить USB-флешку от вирусов. Что из этого использовать, думается, уже понятно. Если не хотите применять сторонние утилиты, средств операционной системы хватит, что называется, с головой. Но многие вирусы научились такую протекцию обходить, поэтому сбрасывать со счетов использование портативных утилит тоже не стоит.

Заразить компьютер вирусом очень легко, а внешний накопитель информации – еще проще

Как защитить флешку от вирусов, знают специальные программы и банальные меры предосторожности: о каждом варианте подробно расскажет данная статья. Эффективность способа зависит от многих факторов, но даже если эксплуатация флеш-карты производится в полном объеме и регулярно, обеспечить ей безопасность можно и нужно